黑客盗走你的 Cookie 后,却无法在其他电脑上使用——这听起来像科幻,但谷歌 Chrome 浏览器 Windows 版 146 更新已经让它成为现实。全新引入的 “设备绑定会话凭据”(DBSC) 功能,将用户的身份验证会话与物理设备深度绑定,从根本上终结 Cookie 窃取攻击。

一、 Cookie 安全困局:为什么传统防护不够?

Cookie 是网站用来记住用户状态(登录信息、购物车、偏好设置等)的小文件,但它的安全性一直备受挑战。攻击者通过 XSS 跨站脚本、恶意扩展、网络嗅探等方式窃取 Cookie 后,可以在任意设备上直接复用,冒充合法用户登录网站,导致账号被盗、资金损失、隐私泄露。

传统防御手段(如 HttpOnly、Secure 标记)虽然增加了窃取难度,但一旦 Cookie 被导出,攻击者就能“拿着你的身份证到处刷”。问题的根源在于:Cookie 本身不绑定设备。

二、 DBSC 如何工作?把会话“焊死”在设备上

Chrome 146 引入的 DBSC 功能,通过以下机制彻底改变了游戏规则:

2.1 硬件级密钥对,私钥永不离开设备

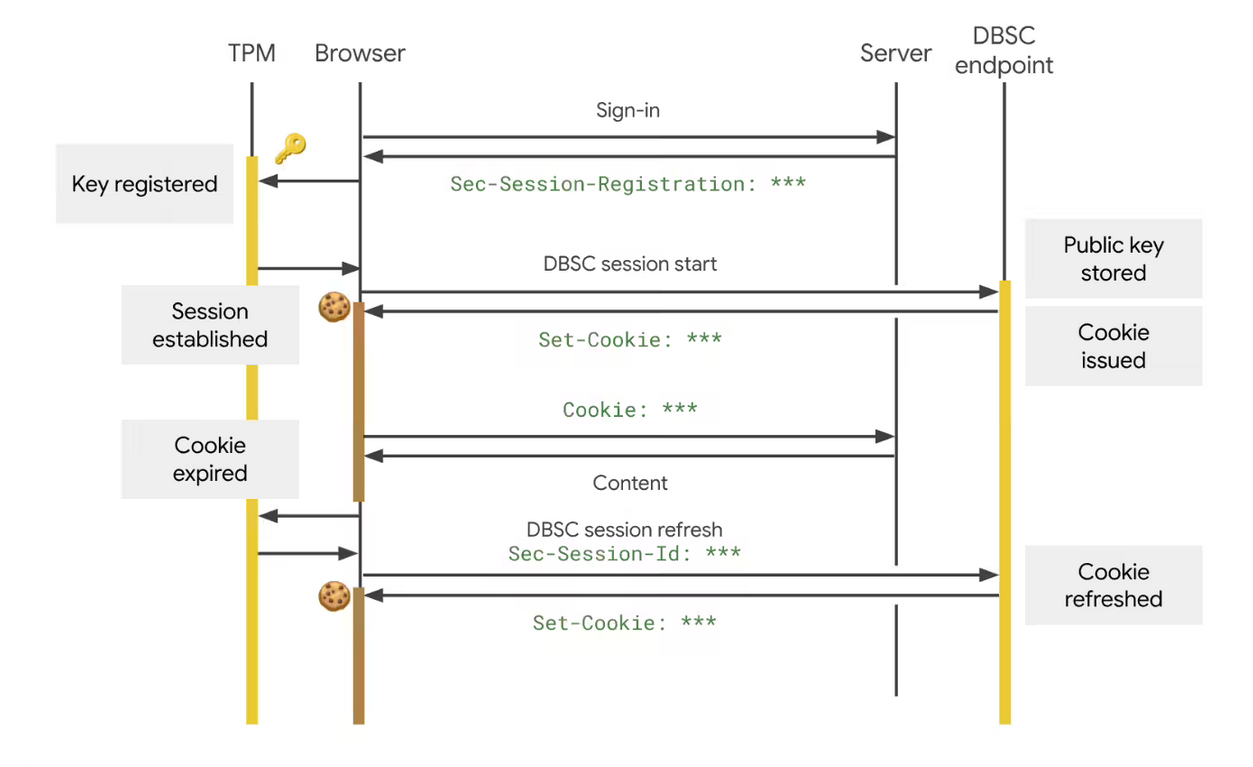

DBSC 利用 Windows 的 TPM(可信平台模块) 硬件安全模块,在本地生成一对公钥/私钥。私钥被牢牢锁在 TPM 中,无法被导出、复制或窃取。

2.2 设备绑定的会话凭证

网站后端通过专用接口注册设备公钥,将用户的登录会话与该设备绑定。每次请求时,Chrome 使用本地私钥对会话信息进行签名,服务器验证签名有效性后才会放行。

2.3 Cookie 被盗也无法重用

即使攻击者通过恶意软件、网络监听等手段拿到了用户的 Cookie,由于没有对应的本地私钥,在其他设备上重放 Cookie 会被服务器直接拒绝。信息窃取类攻击从此失去效力。

简单比喻:传统 Cookie 就像一把复制钥匙,谁拿到就能开你家门。DBSC 相当于给钥匙加了“生物锁”——只有你本人的指纹才能使用,别人偷走也没用。

三、 对网站和用户意味着什么?

3.1 用户体验无感知

DBSC 对普通用户完全透明。你依然正常登录网站,Chrome 在后台自动完成密钥生成、会话绑定和加密轮换。网站也不需要改变前端代码,只需在后端增加注册/刷新接口即可兼容。

3.2 网站安全性大幅提升

启用 DBSC 后,即使发生 XSS 漏洞或用户电脑感染窃密木马,攻击者也无法利用窃取的 Cookie 冒充用户。这填补了 Web 安全防御中“会话劫持”这一长期短板。

3.3 对现有生态的兼容性

Chrome 负责加密和 Cookie 轮换,网站可以继续使用标准的 Cookie 机制。这是一种渐进增强的安全方案,不会破坏现有网站功能。

四、 可用性与未来计划

- Windows 版 Chrome 146:已实装 DBSC 功能,用户升级后即可享受保护。

- macOS 版:预计未来几周内上线(依赖苹果平台的类似硬件安全模块)。

- Linux 和移动端:谷歌尚未公布具体时间表,但技术路线已明确。

网站开发者若想启用 DBSC,需要参考 Chrome 官方文档,在后端实现设备注册和签名验证接口。

五、 对站长和开发者的启示

DBSC 的出现,标志着浏览器厂商开始从底层重塑 Web 安全模型。对于站长来说,以下几点值得关注:

- 逐步适配 DBSC:尽早为网站增加 DBSC 支持,可以显著降低用户账号被盗风险。

- 仍需多层防御:DBSC 不能替代 WAF、输入过滤、CSRF Token 等其他安全措施,纵深防御仍是原则。

- 关注浏览器更新:Chrome 的这项创新可能被其他浏览器跟进,未来跨设备会话管理将成为标配。

六、 主机吧建议:让安全走在攻击前面

Cookie 盗用即将成为历史,但新的攻击手法也会不断涌现。作为网站运营者,你需要的是持续进化的主动防御体系。

百度云防护 WAF 内置近千条安全规则,可拦截 XSS、SQL 注入、恶意爬虫等攻击,同时支持 JA4 指纹识别和 IP 情报库,从源头阻断信息窃取行为。套餐计费,用完即停,让安全不再昂贵。

如果你还不确定自己的网站是否存在会话安全风险,欢迎联系主机吧。我们提供免费安全评估和配置指导,助你构建从浏览器到服务器的立体防线。

主机吧 | 百度云防护官方合作伙伴

提供 WAF 接入、高防 CDN、高防 IP、高防服务器、SSL 证书一站式服务

让每一次会话都安全,让每一次攻击都无效。