如果你在4月9日至10日凌晨期间,从CPUID官网下载了CPU-Z或HWMonitor,请立刻检查电脑——这些安装包可能已被植入恶意软件。知名硬件检测工具CPU-Z和HWMonitor的开发商CPUID证实,其官网在4月9日-4月10日遭遇黑客入侵,期间下载的软件安装包被替换为带毒版本。

一、 事件回顾:6小时入侵,官网下载链接被劫持

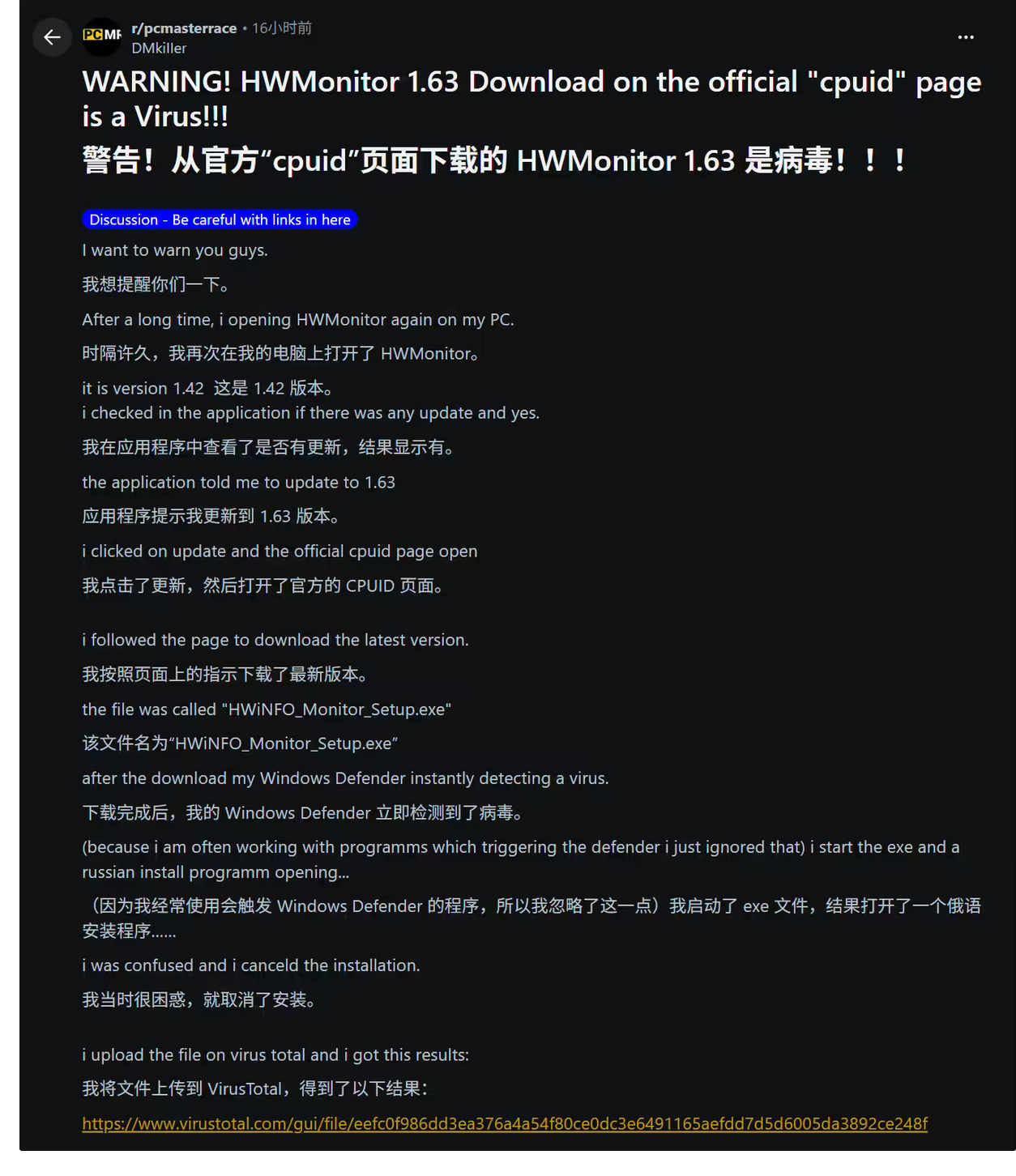

4月10日凌晨,多名Reddit用户发现,从CPUID官网下载的CPU-Z和HWMonitor被Windows Defender报毒。进一步调查发现,官网的下载链接一度被重定向至其他服务器,下载的.exe文件已被植入恶意代码。

CPUID负责人Doc TB在X平台发文确认:

“调查仍在进行中,但我们目前初步确认是一个次要功能(类似侧边API)在4月9日-4月10日之间被入侵6小时,导致主站随机显示恶意链接,原始签名文件本身并未被篡改。我们已经发现、修复问题。”

这意味着,即使你信任官网,在入侵窗口期内下载的安装包依然可能是带毒版本。原始签名文件未被篡改,说明黑客没有直接修改官方安装包,而是通过劫持下载链,将用户导向恶意服务器。

二、 用户该怎么办?

1. 检查下载时间

如果你在4月9日-4月10日凌晨期间下载过CPU-Z或HWMonitor,请立即采取以下措施。

2. 全盘查杀

- 使用Windows Defender或其他杀毒软件对电脑进行全盘扫描。

- 删除下载的安装包,并从可靠渠道重新下载(建议等官方发布安全公告后再下载)。

3. 检查可疑进程

打开任务管理器,查看是否有不明进程在运行。如果发现异常,建议断网并使用安全工具清理。

4. 更改重要密码

如果电脑可能已被植入远控木马,建议从干净设备上更改邮箱、社交、网银等重要账户密码。

三、 事件警示:供应链攻击无处不在

CPUID官网被黑不是孤例。近年来,软件开发商的发布渠道屡遭入侵,攻击者通过替换合法软件植入后门,形成供应链攻击。这种攻击隐蔽性强、危害大,因为用户信任的是“官网”,而官网本身成了病毒分发源。

作为普通用户,你无法控制开发商的网络安全,但可以做到:

- 下载软件后校验哈希值(官方通常提供MD5/SHA256)。

- 安装前用杀毒软件扫描。

- 开启系统自动更新,保持安全补丁最新。

作为网站或软件开发商,你需要:

- 加强发布系统的安全防护,部署Web应用防火墙(WAF) 拦截异常请求。

- 对下载链接实施防篡改监控。

- 使用代码签名证书,并确保证书私钥安全。

四、 主机吧提醒:安全是底线,防患于未然

CPUID事件再次证明,即使是知名厂商,也无法完全免疫入侵。对于网站运营者和软件开发者,主动防御比事后补救更重要。

百度云防护WAF可有效拦截网站入侵、恶意重定向、文件篡改等攻击,内置近千条安全规则,实时阻断黑客对官网的渗透行为。套餐计费,用完即停,让安全投入清晰可控。

如果你担心自己的下载站或官网存在类似风险,欢迎联系主机吧。我们提供免费安全评估,助你堵住入侵漏洞。

主机吧 | 百度云防护官方合作伙伴

提供WAF接入、高防CDN、高防IP、高防服务器、SSL证书一站式服务

让每一次下载都安全,让每一台电脑都干净。