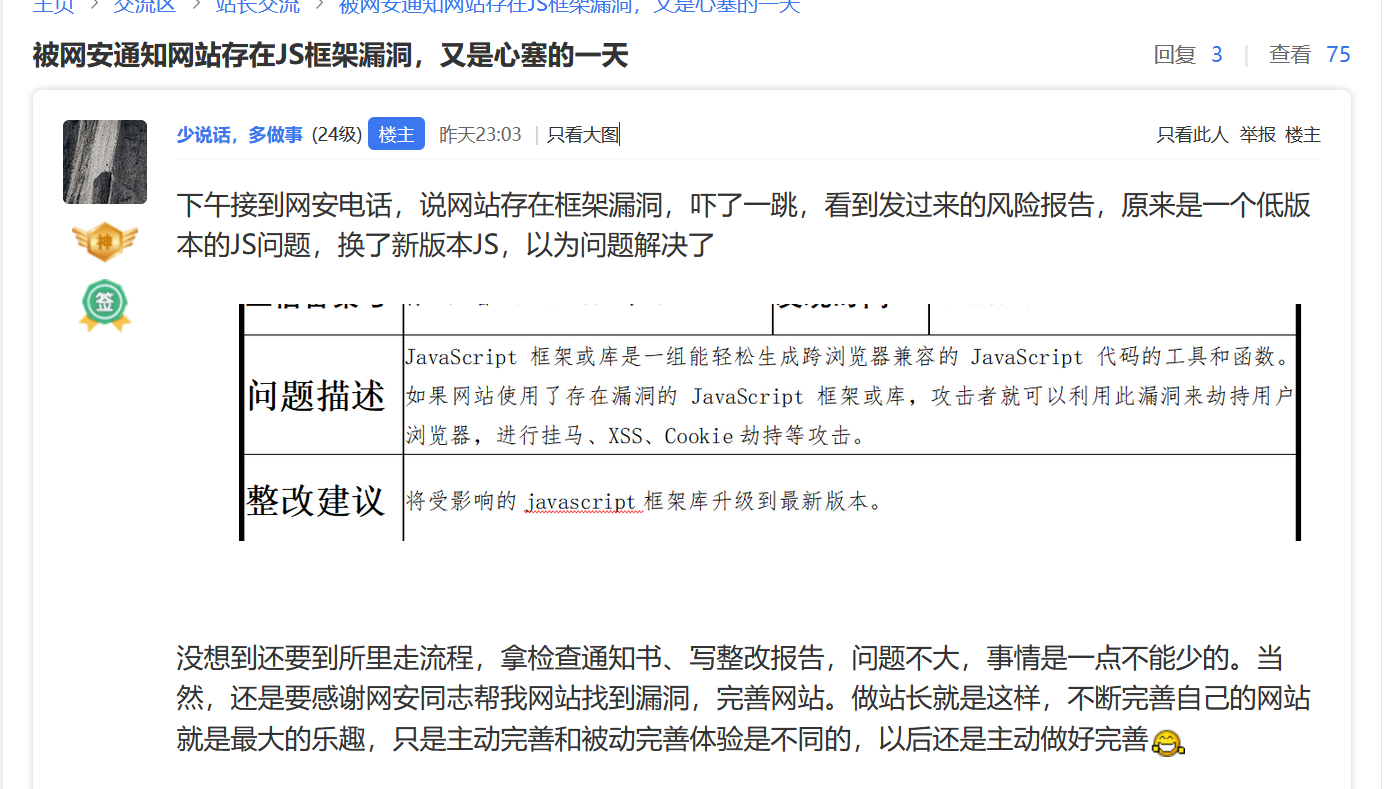

“下午接到网安电话,说网站存在框架漏洞,吓了一跳。一看风险报告,原来是一个低版本的JS问题。”这是一位站长在论坛里的真实经历。虽然问题不大,但整改报告、跑流程、还得重新发布,耽误了一下午。做站长就是这样,主动完善和被动完善的体验,真的不一样。

今天我们就从这次JS框架漏洞事件出发,聊聊前端安全那些事儿,以及如何用更主动的方式,让网站远离类似的“意外惊喜”。

一、 JS框架漏洞有多危险?

JS框架(如jQuery、Vue、React等)是前端开发的基石。一旦存在已知漏洞,攻击者可能利用它实现:

- XSS跨站脚本:注入恶意代码,窃取用户Cookie、会话信息

- DOM型XSS:利用框架的解析机制,篡改页面内容

- 敏感信息泄露:通过框架漏洞读取本地存储、跨域请求等

- 点击劫持:利用框架特性诱导用户点击恶意链接

像jQuery低版本(如1.x、2.x)曾曝出过多个高危漏洞,包括CVE-2015-9251、CVE-2019-11358等,影响数百万网站。很多站长以为“前端框架不影响后端安全”,实则不然——前端漏洞同样可能导致用户数据泄露、账号被盗,甚至成为攻击者进一步渗透的跳板。

帖子里的站长还算幸运,网安及时通知,漏洞也被快速修复。但更多时候,漏洞是被攻击者率先利用的,那时候就不是“心塞”,而是“心碎”了。

二、 如何主动发现JS框架漏洞?

与其等网安电话,不如自己定期扫描。以下几个方法帮你提前“排雷”:

1. 查看前端依赖清单

- 使用浏览器开发者工具查看页面加载的JS文件,确认框架版本。

- 检查

package.json、bower.json或composer.json中的版本号。

2. 借助漏洞扫描工具

- 自动化工具:如OWASP Dependency-Check、Snyk、NPM Audit,可以扫描项目依赖并报告已知漏洞。

- 在线检测:部分在线工具可输入URL,快速检测前端框架版本及漏洞。

3. 关注官方安全公告

订阅jQuery、Vue等官方安全更新,及时获取漏洞预警和修复版本。

4. 使用WAF进行虚拟补丁

即使来不及升级框架,专业的WAF(如百度云防护)可以临时拦截针对已知JS漏洞的利用尝试,争取修复时间。

三、 修复后,还要做好这几点

帖子里的站长升级了JS版本,但“以为问题解决了”后,还得跑流程交报告。事实上,一次修复只是起点,真正的安全在于建立长效机制:

- 建立依赖管理规范:所有第三方JS库必须记录版本,并定期(如每月)检查更新。

- 使用内容安全策略(CSP):配置CSP头部,限制只允许加载可信源的脚本,即使出现XSS漏洞,也能大幅降低危害。

- 定期渗透测试:模拟攻击者视角,检查前端和后端所有潜在漏洞。

- 接入WAF,防患于未然:像百度云防护WAF不仅防护后端漏洞,还能检测前端JS框架漏洞的利用流量,在攻击发生前拦截。

四、 主机吧建议:让“被动完善”变为“主动加固”

一次JS框架漏洞通报,让我们看到:安全运维不是“出了事才补”,而是“未雨绸缪”。除了前端框架,网站还有更多环节需要主动关注:

- 后端漏洞:如SQL注入、文件上传漏洞,靠WAF可实时拦截

- CC攻击:精准自定义CC规则+智能CC,防止资源耗尽

- 恶意爬虫:利用JA4指纹+IP情报库,精准识别并拦截

- SSL证书管理:确保证书有效,TLS配置合规

帖子最后说:“做站长就是这样,不断完善自己的网站就是最大的乐趣,只是主动完善和被动完善体验是不同的。”深以为然。与其等到网安通知再跑流程,不如现在就给网站加上一道“主动防御”的屏障。

百度云防护WAF正是这样一道屏障。它内置973条安全规则,覆盖OWASP Top10、各类CMS漏洞、JS框架漏洞利用特征,开箱即用。一旦配置好,不仅能防后门,还能在前端漏洞被利用前直接拦截恶意流量。更重要的是,采用套餐计费,用完即停,不会因为被攻击而产生天价账单。

如果你也不想再体验“心塞的一天”,欢迎联系主机吧。我们提供免费安全评估和配置指导,帮你把“被动完善”变成“主动加固”。

主机吧 | 百度云防护官方合作伙伴

提供WAF接入、高防CDN、高防IP、高防服务器、SSL证书一站式服务

让每一次漏洞都提前发现,让每一份整改都变成主动升级。