一、事件概述:从官网下载的“正版软件”竟是木马

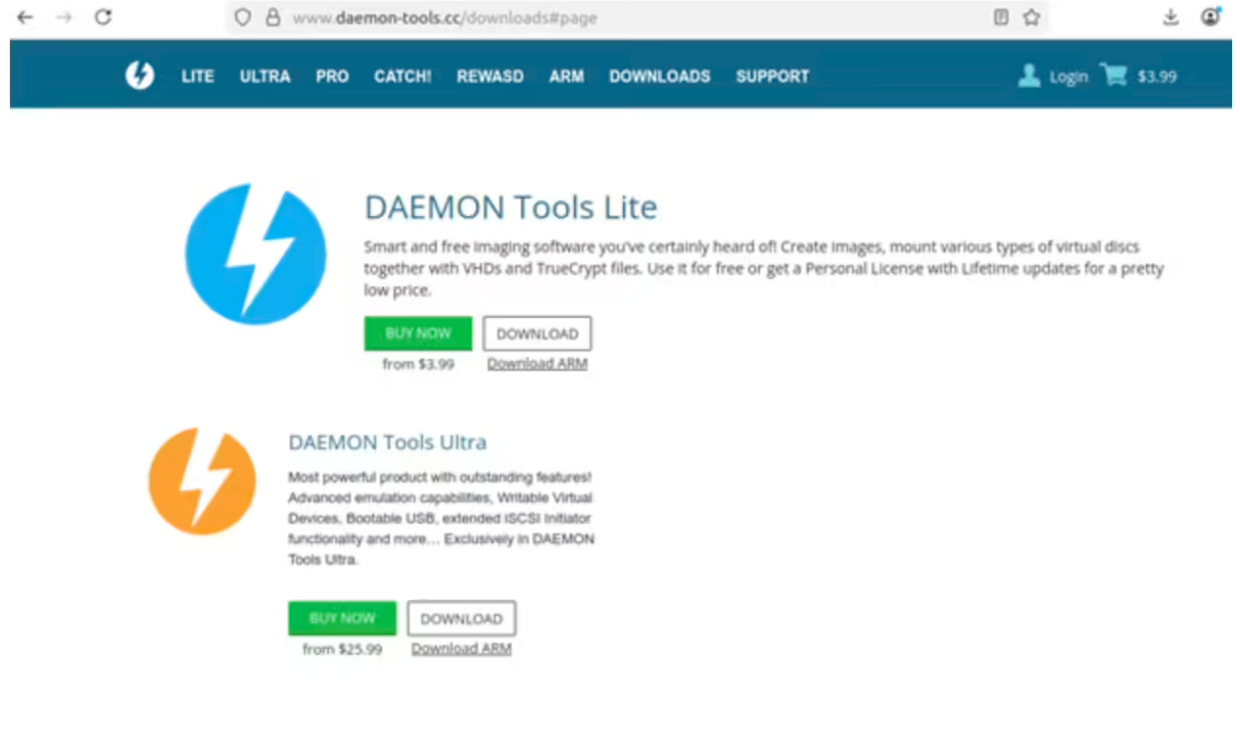

5 月 6 日消息,卡巴斯基安全团队昨晚发布紧急安全通报,披露了一起严重的软件供应链攻击事件:知名虚拟光驱软件 DAEMON Tools 的官方网站遭到黑客入侵,官网提供的 DAEMON Tools Lite 安装包被调包为植入了木马的恶意版本。

受影响版本涵盖了从 2026 年 4 月 8 日发布的 12.5.0.2421 至最新的 12.5.0.2434 版本。这意味着在近一个月的时间里,凡是从 DAEMON Tools 官网下载并安装该版本的用户,其设备都可能已被感染。

二、攻击手法:数字签名正常的“白加黑”供应链投毒

此次攻击最危险的地方在于其隐蔽性。卡巴斯基在分析报告中指出,被篡改的安装程序具备以下特征:

- 来源可信:安装包确实托管在 DAEMON Tools 的官方网站上,用户点击的是真实下载链接。

- 签名正常:安装程序仍然带有 AVB Disc Soft 的有效数字签名,操作系统不会弹出任何安全警告。这意味着传统的基于签名验证的安全检测机制在此次攻击面前完全失效。

- 组件被篡改:虽然外层安装程序看起来一切正常,但其内部的核心组件已被黑客悄悄替换。安装完成后,被植入的恶意代码会在后台静默运行。

- 连接恶意服务器:感染设备会主动连接到一个伪装成官方下载安装站的恶意服务器,并尝试下载额外的恶意载荷,为后续的深度渗透铺平道路。

正是基于“入侵官网 → 篡改正版软件 → 通过官方渠道分发”这一完整攻击链,卡巴斯基将此事件明确认定为一起典型的软件供应链攻击。

三、攻击策略:“广泛传播 + 精准筛选”

根据卡巴斯基威胁情报部门的监测数据,目前受到影响的设备分布在全球 100 多个国家和地区,主要集中在中国、俄罗斯、巴西、土耳其、西班牙、德国、法国、意大利等国家。

然而,一个值得高度警惕的细节是:黑客并没有对所有被感染的设备采取进一步行动。

卡巴斯基发现,绝大多数感染设备仅仅被采集了系统信息并回传给攻击者的控制服务器。只有少数经过筛选的设备,被黑客投放了更高级的后门程序。这些被选定为“高价值目标”的设备,大多来自:

- 各国政府机构

- 科研院所

- 制造业企业

- 零售行业

这显示出攻击者采取了“广撒网、精捕鱼”的策略:先通过官网投毒进行大规模盲打,待木马回传设备信息后,再根据目标画像人工筛选出具有战略价值或经济价值的受害者,进行定向的深度渗透和持续监控。

四、供应链攻击对站长和企业的警示

这起事件对每一个使用第三方软件的企业和个人来说,都是一次沉重的警示。我们此前反复强调“去官网下载软件才安全”,但 DAEMON Tools 事件证明:当官网本身被攻陷时,“信任源头”就成了最大的安全盲区。

对于站长和企业运维人员而言,以下几点必须重视:

- 软件来源验证不能只靠签名:数字签名只能证明文件“出自持有该证书的开发者”,不能证明文件“没有被篡改”。如果开发者的构建环境或官网服务器被黑,签名的意义就荡然无存。

- 内网终端是服务器安全的延伸:运维人员的工作电脑如果被供应链攻击植入木马,攻击者可以直接窃取服务器密码、SSH 私钥、云控制台 Cookie,从而绕过所有边界防护直接进入核心系统。

- 出口流量监控至关重要:此次事件正是由卡巴斯基在检测回传数据时发现异常而曝光的。如果企业的服务器或办公网络中有设备向外连接可疑的 C2 服务器,必须能在第一时间发现并阻断。

五、纵深防御:从终端到服务器的全线防护

面对供应链攻击这种“源头污染”级别的威胁,单一防线极容易被绕过。以下是针对此类攻击的纵深防护建议:

| 防护层次 | 核心策略 | 推荐措施 |

|---|---|---|

| 终端层 | 最小化安装、行为监控 | 办公和运维终端严格管控软件安装权限,部署终端检测与响应(EDR)产品 |

| 网络层 | 出口流量检测与阻断 | 在防火墙或网关层面设置外联白名单,发现连接可疑 IP/域名立即告警并阻断 |

| 服务器层 | 主机加固与入侵检测 | 服务器部署主机入侵检测系统,监控关键系统文件是否被篡改 |

| 应用层 | WAF + 持续监控 | 即使攻击者获取了服务器权限,百度云防护 WAF 也能在应用层拦截通过 Web 漏洞投递的恶意脚本,防止攻击者将终端木马作为跳板进一步渗透服务器 |

| 传输层 | 全站 HTTPS 加密 | 为网站配置 SSL 证书,确保数据传输不被中间人篡改,防止攻击者在网络链路中注入恶意代码 |

特别强调:如果攻击者已经通过终端木马拿到了服务器的 SSH 密钥或控制台权限,服务器前端 WAF 是最后一道可监控、可拦截的防线。百度云防护专业版 即内置完整的 Web 基础防护、CC 防护和 Bot 管理功能,能够实时检测异常访问行为,在攻击者尝试通过 Web 通道植入 Webshell 或窃取数据时进行阻断。

主机吧网络安全博客 专注实战安全配置与产品供销,提供一站式安全解决方案:

- 百度云防护 WAF(专业版 / 商务版 / 企业版):云原生部署,分钟级接入,专业版即内置完整防护规则

- 高防 CDN / 高防 IP / 高防服务器:大流量 DDoS 清洗,隐藏源站 IP

- 京东云星盾 SCDN:一体化安全加速方案

- SSL 证书:DV / OV / EV 全类型,适配微信小程序等全场景

- 百度 aipage 智能建站:快速搭建官网、落地页

需要代购、规则调优、安全评估的,直接私信我。供应链攻击防不胜防,但纵深防御可以让攻击者在每一步都付出更大的代价。

——主机吧,一个持续追踪全球安全事件的老站长

2026 年 5 月 6 日