每到周末,攻击者似乎格外活跃。这不,今晚九点多,一位站长紧急联系主机吧:服务器CPU飙到100%,网站打开卡慢甚至直接打不开。一看就是被CC攻击了。但这次的情况有点棘手——攻击者换了IP、换了UA、换了JA3,传统拦截手段几乎全失效。折腾一番后,最后靠AI分析JA4指纹,才把攻击彻底拦下来。

一、 症状:流量暴增,服务器濒临崩溃

客户反馈网站异常卡顿,CPU占用率长期100%。登录百度云防护控制台一看,每秒访问量高达7000+,明显是遭遇了CC攻击。

更麻烦的是,这次攻击的“伪装术”极其高明:

- IP全不同:每个IP只出现几次,无法用IP黑名单封堵

- URL分散:访问的链接各不相同,不是针对单一接口

- UA多样:User-Agent覆盖各种浏览器版本,伪装成正常用户

- JA3指纹各异:连TLS握手特征都不重复,JA3拦截也失效

这几乎是把能想到的“换皮”手段都用上了。传统基于IP、URI、UA、JA3的防御策略,在这里全部失灵。

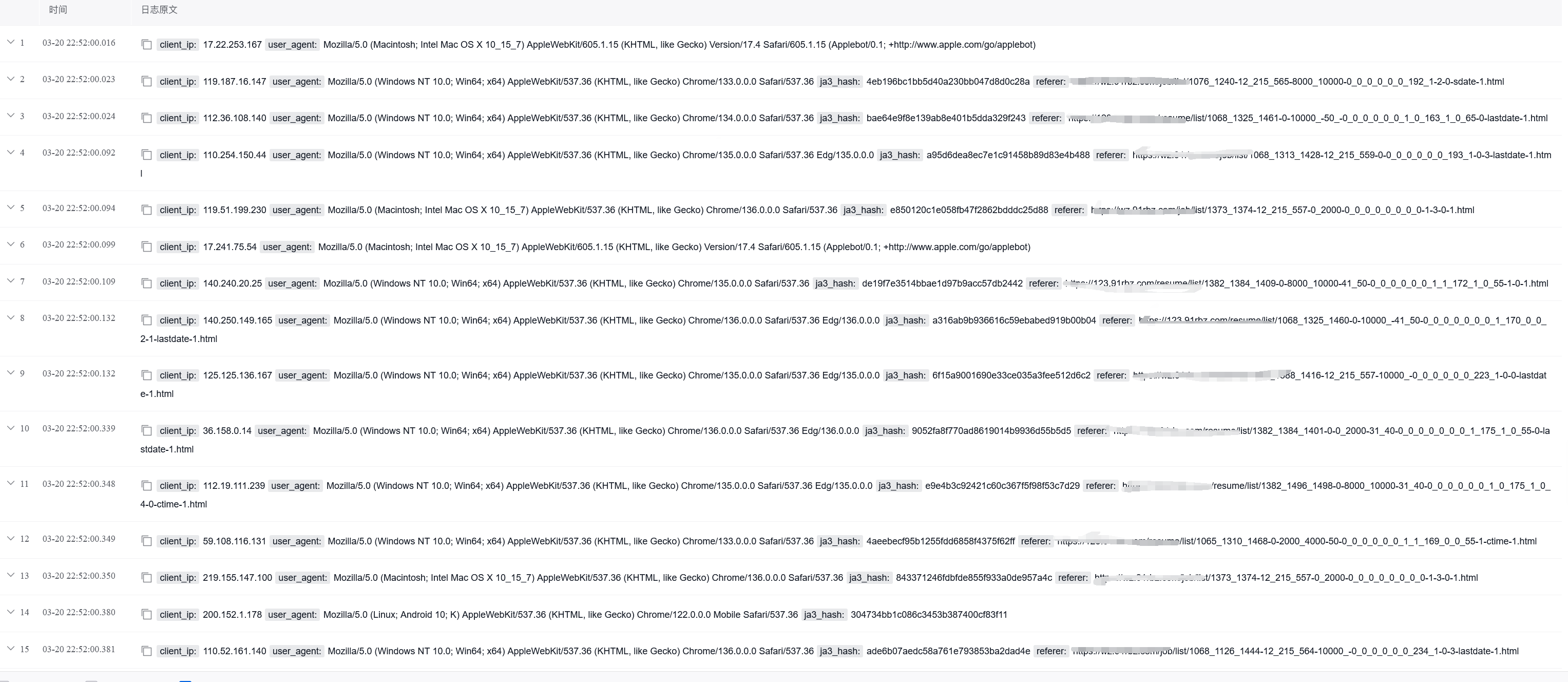

二、 突破口:AI分析日志,锁定JA4指纹

面对这种“全方位伪装”的攻击,人工看日志根本找不到规律。于是我把近5分钟的WAF日志下载下来,上传到Kimi AI,让它帮忙分析——有没有什么特征是攻击者没换掉的?

AI很快就给出了答案:JA4指纹一致。

JA4是JA3的升级版,同样基于TLS握手特征生成,但更细粒度、更难伪造。攻击者虽然换了IP、UA、JA3,但底层使用的TLS库或工具框架没变,导致JA4指纹固定不变。

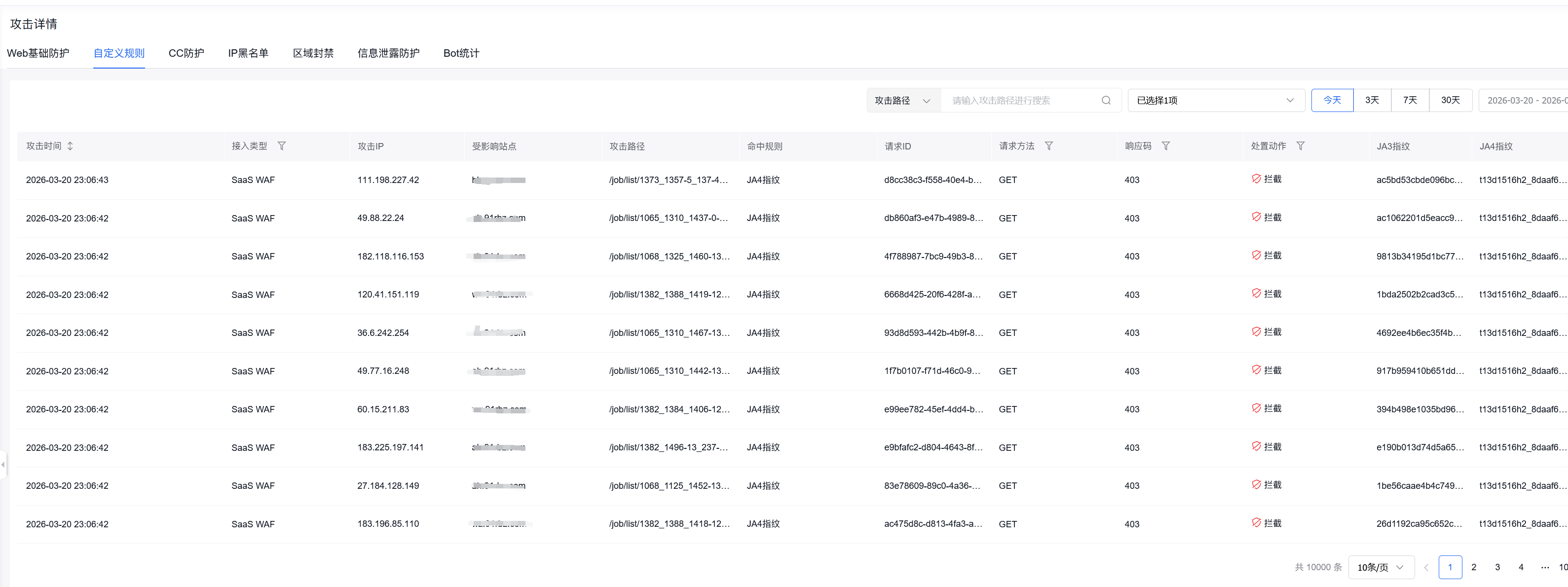

三、 拦截操作:添加JA4自定义规则

进入百度云防护【自定义规则】,添加一条规则:

- 匹配条件:JA4

- 运算符:等于多值之一

- 匹配值:填入AI分析出的JA4指纹(如

t13d1516h2_8daaf6152771_d8a2da3f94cd - 处置动作:拦截

规则保存后,攻击流量瞬间被阻断。客户反馈网站恢复流畅,CPU占用率回归正常。查看拦截记录,该JA4指纹对应的请求量高达数十万次——如果没拦截,服务器迟早被拖垮。

四、 经验总结:JA4是“换皮”攻击的照妖镜

这次攻击的特点是“高频换皮”——IP、UA、URL、JA3全部动态变化,传统频率限制和特征拦截基本失效。但攻击者有一个死穴:工具不变,JA4指纹就不变。

JA4指纹的优势在于:

- 更底层:基于TLS握手参数,比JA3更细粒度

- 更难伪造:需要修改底层网络库,攻击成本极高

- 稳定性强:同一款工具/框架,无论怎么换IP、换UA,JA4指纹都是固定的

如果你也遇到类似的“全方位伪装”CC攻击,不妨试试用JA4指纹作为突破口。

五、 最后说一句

这次能从千头万绪的日志中找到规律,AI分析帮了大忙。但真正解决问题的,是百度云防护对JA4指纹的支持——当攻击者把所有能换的都换了,JA4就是那个换不掉的“身份证”。

如果你也遇到类似问题,或者想为网站配置更全面的CC防护策略,欢迎联系主机吧。我们提供免费安全评估和配置指导,帮你把攻击挡在门外。

主机吧 | 专注网络安全实战,助您筑牢服务器安全防线

提供百度云防护WAF接入、高防CDN、高防IP、高防服务器、SSL证书一站式服务

让每一次攻击都无处遁形,让每一台服务器都稳如泰山。