核心结论:DDoS 攻击已经从“海啸式”变成了“水滴式”——流量不大、时间拉长、伪装成正常用户,传统防火墙根本看不出来。

上周 DataDome 发了一份报告,把他们 4 月份拦截的一起攻击数据全盘托出。看完我只想说:如果你还在按“流量超阈值就报警”的老思路做防护,那你的站已经被打了你都不知道。

一、攻击数据一览

| 数据项 | 数值 |

|---|---|

| 攻击时长 | 5 小时 |

| 累计恶意请求 | 24.5 亿次 |

| 涉及独立 IP | 约 120 万个 |

| 横跨自主系统 | 16,402 个 |

| 峰值速率 | 20.5 万 RPS |

| 平均速率 | 13.6 万 RPS |

| 单 IP 请求频率 | 平均每 9 秒 1 次 |

为什么说这组数据可怕?

单 IP 每 9 秒才发一次请求——这比正常人浏览网页的频率还低。传统 WAF 和防火墙的 CC 防护阈值一般设在“X 秒内 Y 次请求”这条线上,9 秒一次根本碰不到任何报警线。而攻击者正是利用了这个“正常区间”,用 120 万个 IP 堆出了 24.5 亿次的总量。

你盯着带宽图看,可能只有一点微微的波动;但实际上服务器已经被 24.5 亿次请求轮了一遍。

二、两个新技术特征

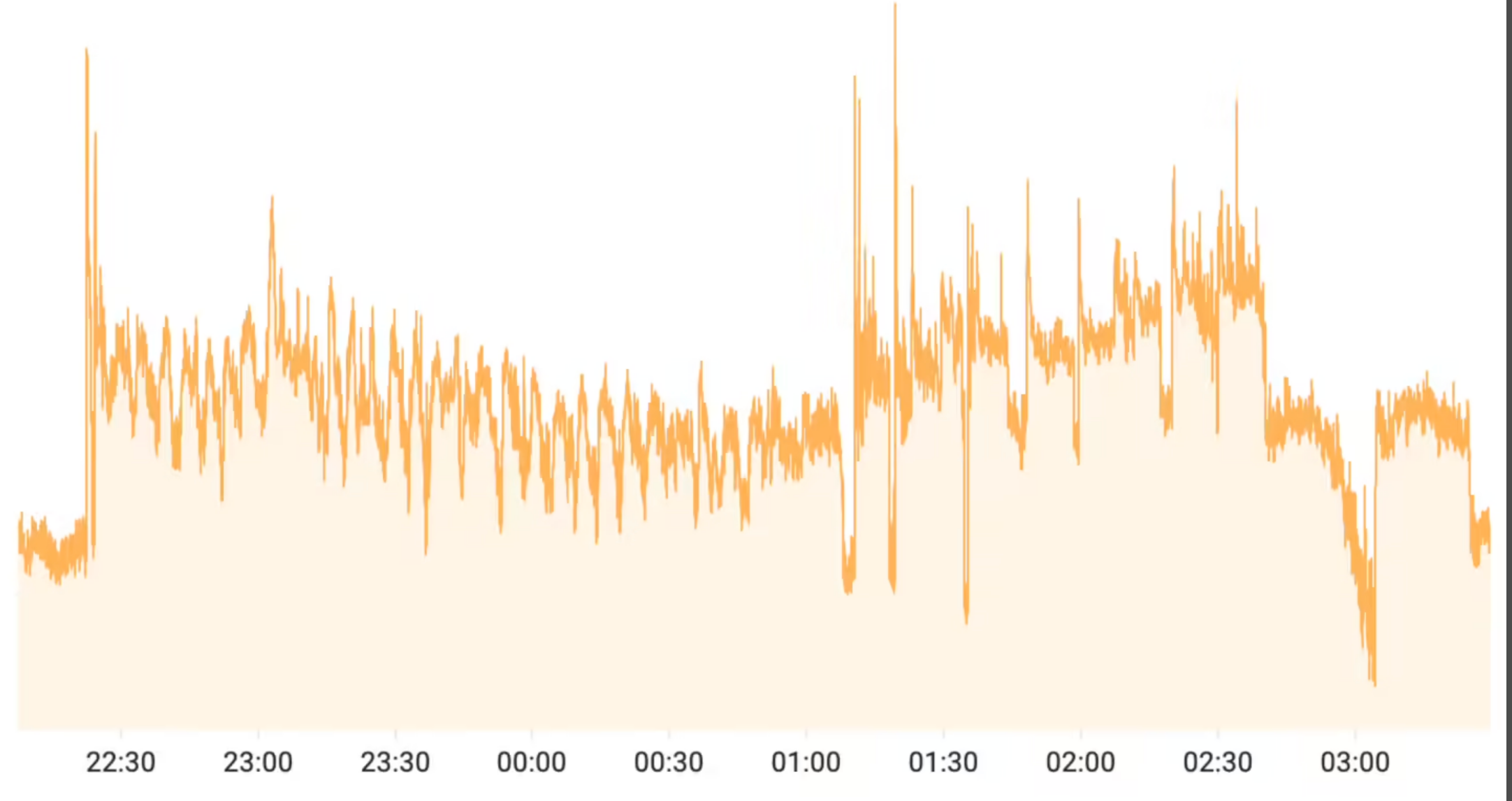

1. 波浪式攻击:用“暂停”重置你的计数器

这是本次攻击最精妙的设计。传统 CC 防护的逻辑是:流量超过阈值 → 触发拦截 → 持续监控。但很多系统的限速计数器有一个机制——流量回落就自动重置。

攻击者就抓住了这个空子:

- 发起一波攻击,持续一段时间

- 主动暂停,让防护系统的计数器清零

- 在清零窗内轮换 IP

- 发起下一波攻击

如此循环 5 个小时,防护系统始终在“攻击来了 → 计数器触发 → 攻击停了 → 计数器清零 → 攻击又来了”的循环里打转,从报表上看全程风平浪静。

2. 多云混合 + 浏览器指纹伪造

攻击源不是某个单一机房或地区,流量同时来自:

- AWS、Google Cloud、DigitalOcean 等主流公有云

- Cloudflare Workers 等边缘计算平台

- 大量家庭宽带和廉价 VPS

同时,攻击请求的 HTTP Headers、Cookies、URL 参数全部经过精细伪造,与正常浏览器访问完全一致。传统基于 UA 黑名单的拦截手段直接失效。

三、你的防护该升级了

对抗这种低频慢速攻击,必须从“基于阈值的单点防御”转向“基于行为指纹的全流量分析”。

| 攻击特征 | 传统防护为什么失效 | 该怎么做 |

|---|---|---|

| 单 IP 每 9 秒 1 次 | 低于所有阈值,不触发报警 | 启用 Bot 管理,用 JA3/JA4 指纹识别代理池 |

| 波浪式攻击 | 暂停期间计数器清零 | 开启 AI 智能防护,行为模型不会被“暂停”欺骗 |

| 多云混合 IP | 无法通过地域或 IP 段封禁 | 启用 IP 动态情报库,识别代理/IDC/NAT 出口 |

| 浏览器指纹伪造 | UA 黑名单无效 | 开启 JS 挑战 / 动态令牌验证,筛掉不支持完整 JS 环境的脚本 |

百度云防护企业版 均内置了上述功能:AI 智能防护、Bot 管理、JA3/JA4 指纹检测、IP 动态情报库、JS 挑战和滑块验证,全部开放可用。

四、三步加固指南

花十分钟就能把防线升个级:

第一步:检查 Bot 管理状态

- 登录百度云防护控制台

- 路径:

Web应用防火墙 → 防护配置 → Bot管理 - 确认 AI 智能防护规则和 JS 验证规则已开启

第二步:开启 IP 动态情报

- 在 Bot 管理和 CC 防护规则中,把“IP 动态情报”条件勾上

- 24 种情报类型(代理 IP、IDC 出口、NAT 出口等)全量启用

第三步:配置自定义规则覆盖关键接口

- 针对登录、注册、搜索、API 等消耗资源的路径,单独建规则

- 处置动作建议:JS 挑战或滑块验证

五、产品搭配建议

| 场景 | 推荐组合 |

|---|---|

| 普通网站 | 百度云防护企业版+ SSL 证书 |

| 易受 DDoS 攻击 | 百度云防护 + 高防 CDN 或京东云星盾 SCDN |

| 非 Web 业务(APP/游戏) | 高防 IP(全端口转发) |

主机吧网络安全博客 提供上述全线产品代购和规则调优,有需求直接私信我。

——主机吧,持续追踪攻击技术演进,让你的防护策略比攻击者快一步

2026 年 5 月 7 日