这几天,一位客户火急火燎地找到主机吧:网站服务器CPU飙到100%,带宽被占满,页面打开卡成PPT,时不时还报502。一看日志,全是User-Agent为“YisouSpider”的请求在疯狂刷站。但诡异的是,真正的YisouSpider(神马搜索爬虫)根本不会这么高频、这么分散地抓取。毫无疑问,这是攻击者伪造UA,打着搜索引擎的旗号在搞CC攻击!今天就把这次实战复盘一下,教大家如何用百度云防护精准拦截这种“假爬虫”。

一、 攻击现象:服务器资源耗尽,网站濒临崩溃

从客户反馈和后台日志来看,这次攻击有几个典型特征:

- CPU长期100%:服务器负载极高,正常业务请求被大量恶意请求挤占。

- 带宽被占满:攻击流量虽然单次不大,但并发极高,直接打满出口带宽。

- 502错误频发:Nginx/后端服务因资源耗尽无法响应,用户访问频繁报错。

- 攻击UA高度统一:所有攻击请求的User-Agent都是“YisouSpider”。

客户一开始还以为是搜索引擎爬虫太猛,但真正的问题在于:YisouSpider是神马搜索的官方爬虫,正常抓取频率根本不会这么高,也不会只盯着一个网站的CSS、JS等静态资源疯狂刷。这明显是攻击者伪造UA,伪装成搜索引擎进行CC攻击。

二、 攻击特征深度剖析:为什么这种攻击难防?

通过分析百度云防护的拦截日志,我们发现了攻击者的几个“狡猾”之处:

1. 披着合法爬虫的外衣

攻击者将UA设置为“YisouSpider”,试图让网站管理员误以为是搜索引擎正常抓取,从而放松警惕。如果站长没有开启WAF,或者仅依靠简单的IP封禁,很容易被迷惑。

2. IP海量且分散

从截图可以看到,攻击IP来自全国各地(如张家口、安徽、浙江等),且每个IP只请求几次就换。传统的IP黑名单在这里完全失效——你封一个,它换一百个。

3. 请求目标分散

攻击者不仅刷首页,还大量请求CSS、JS等静态资源(如/app/template/default/style/class.public.css),试图消耗服务器IO和带宽。

4. JA4指纹高度一致

虽然IP和路径都在变,但仔细观察日志中的JA4指纹,很多请求的JA4指纹是相同的(如t13d521100_b262b3658495_8e6e362c5eac)。这说明攻击者使用的是同一套工具框架,换IP不换工具,JA4指纹暴露了它们的“真身”。

三、 解决方案:百度云防护精准拦截,一招制敌

面对这种“伪装的CC攻击”,传统手段基本失效。但百度云防护提供了多种灵活的拦截方式,下面介绍两种最有效的方法。

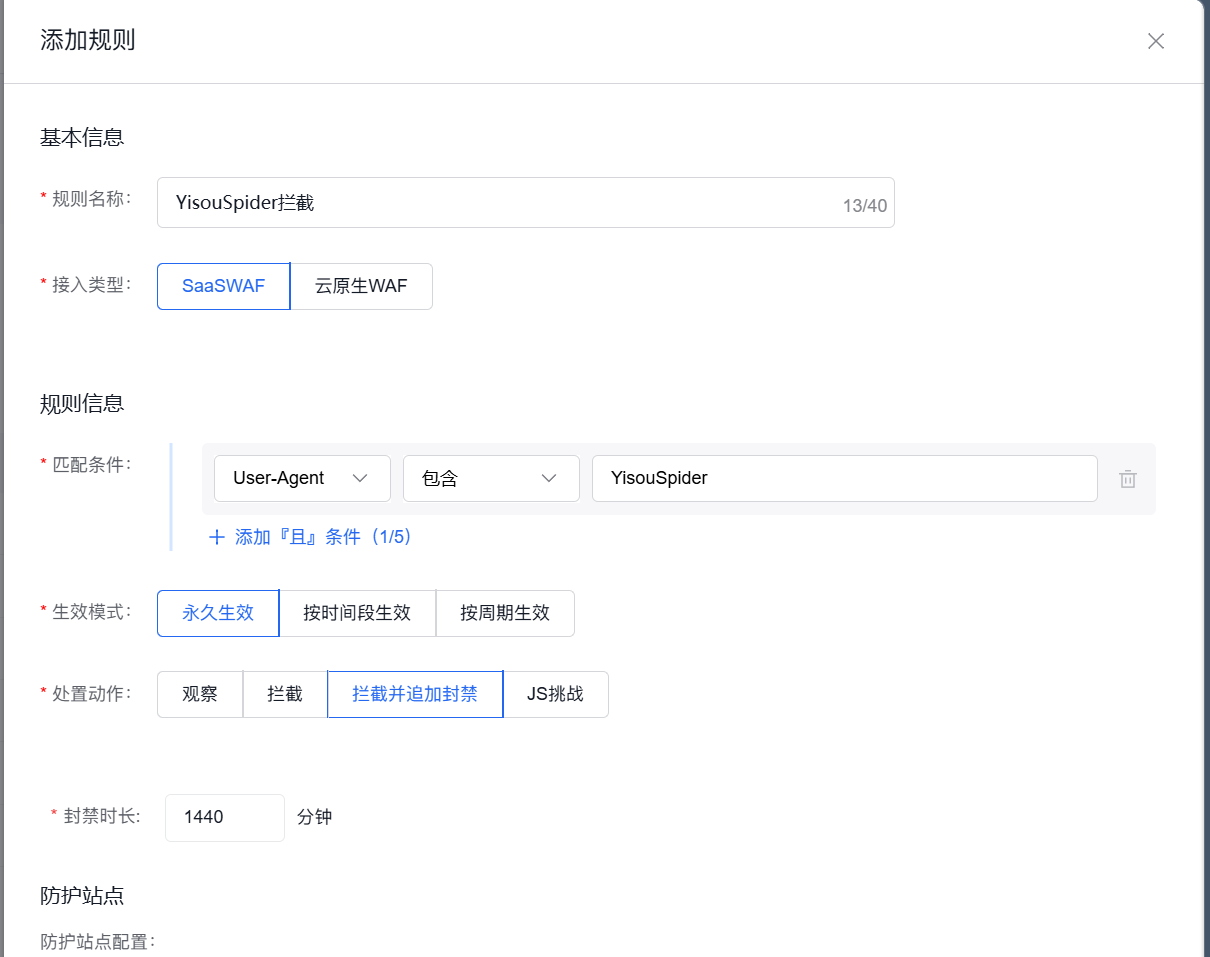

方法一:基于User-Agent直接拦截(最简单)

如果确认你的网站不需要被YisouSpider抓取(或者你想先拦住再单独放行),可以直接在百度云防护中配置自定义规则,拦截所有UA为“YisouSpider”的请求。

操作步骤:

- 登录百度云防护控制台 → Web防护 → 自定义规则 → 添加规则

- 匹配条件:选择 User-Agent,逻辑符选择 包含,匹配值输入

YisouSpider - 处置动作:选择 拦截

- 保存规则并应用到需要防护的站点

效果:所有UA为YisouSpider的请求都会被直接拦截,连服务器都到不了。攻击者再怎么换IP,UA不变就永远进不来。

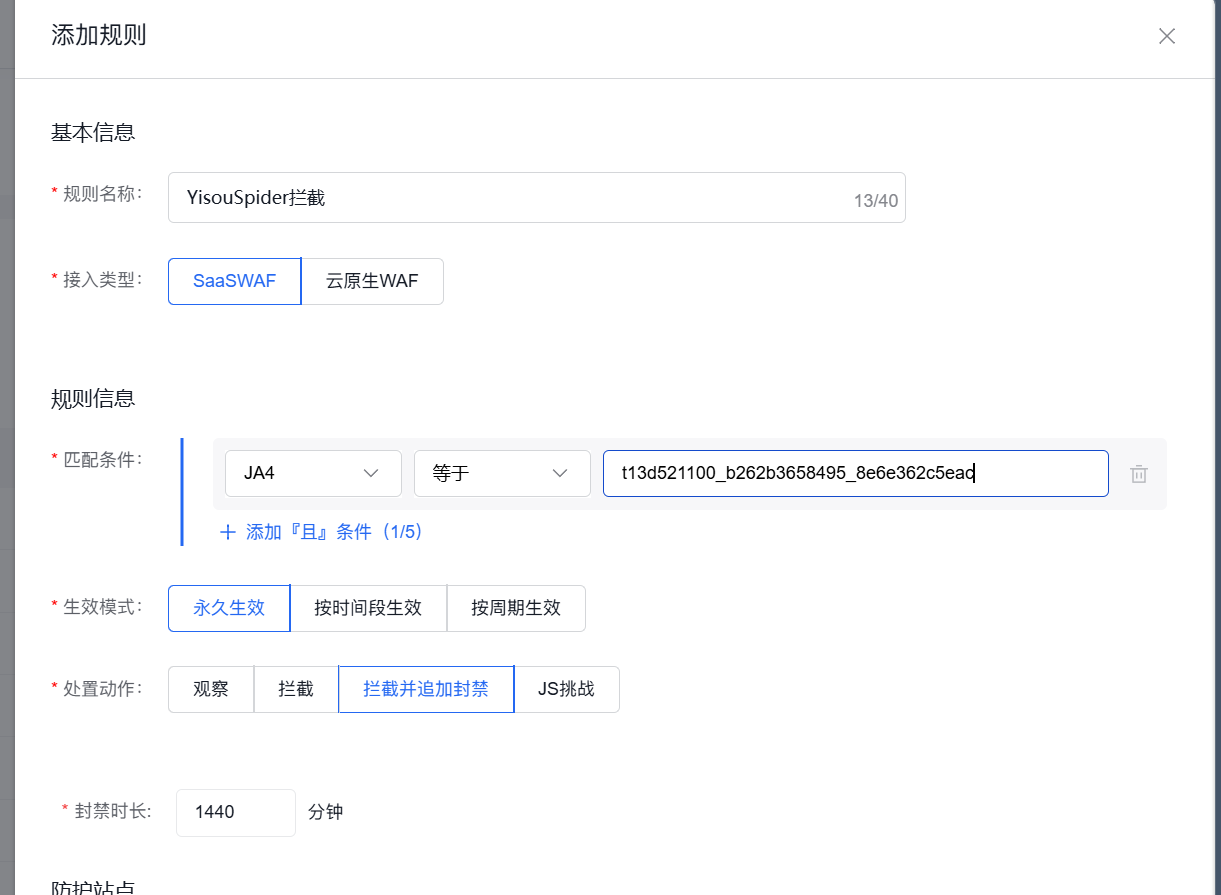

方法二:基于JA4指纹精准拦截(更高级)

如果攻击者将来换了UA,方法一可能会失效。更一劳永逸的办法,是锁定攻击者的JA4指纹。

从日志中可以看到,大量攻击请求的JA4指纹是相同的(例如t13d521100_b262b3658495_8e6e362c5eac)。JA4指纹是基于TLS握手特征生成的,同一款攻击工具无论怎么换IP、换UA,其JA4指纹几乎不变。

操作步骤:

- 在百度云防护的攻击详情中,筛选出被拦截的恶意请求,复制其JA4指纹。

- 进入 自定义规则 → 添加规则

- 匹配条件:选择 JA4,逻辑符选择 等于多值之一,粘贴刚才复制的指纹

- 处置动作:选择 拦截

- 保存规则并应用

效果:攻击者即使换了UA、换了IP,只要还在用同一套工具,就会被这条规则精准识别并拦截。这是对付“换皮攻击”的终极手段。

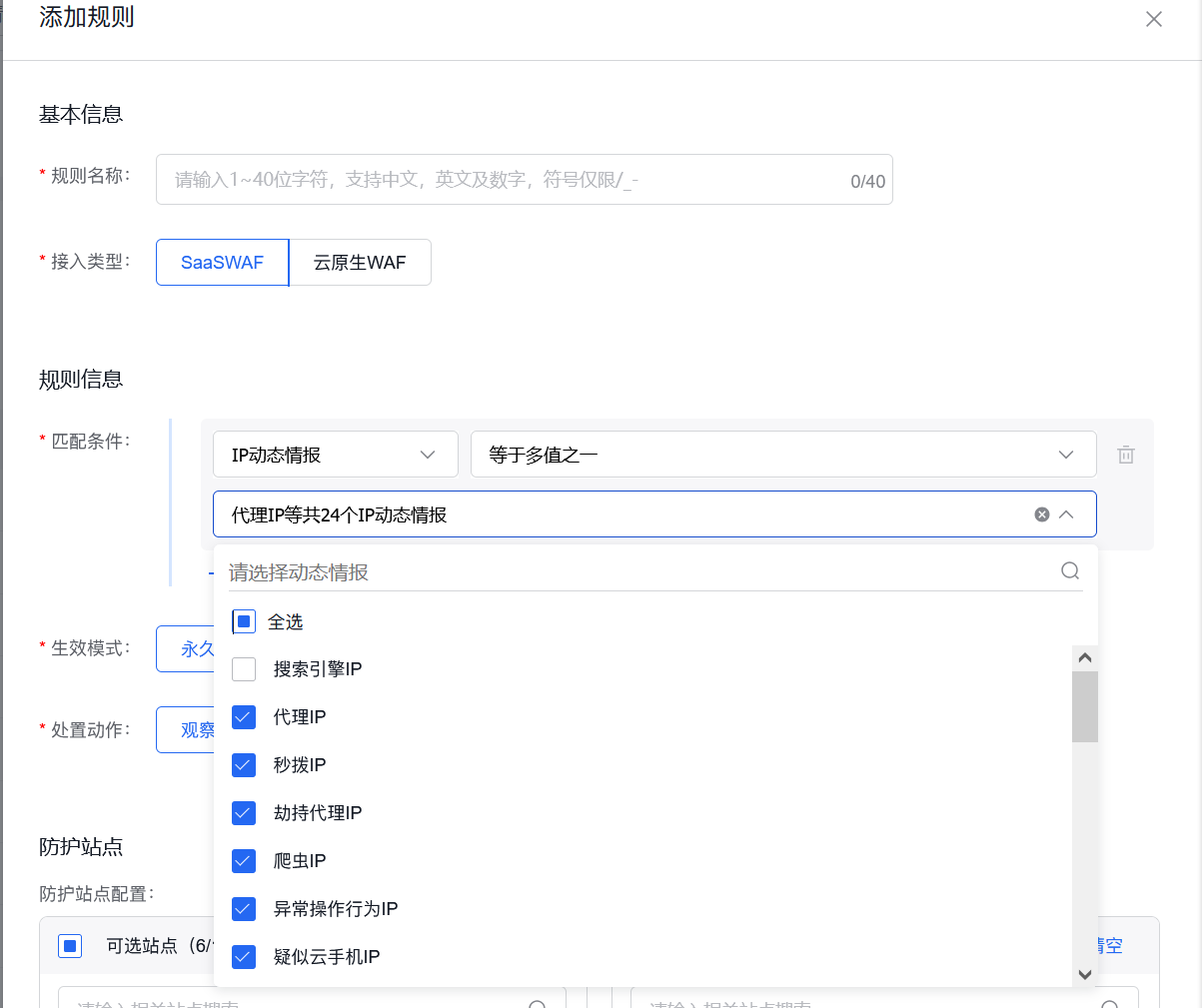

方法三:结合IP情报库,封杀代理IP

如果你发现攻击IP多来自云服务商或代理池,还可以利用百度云防护的IP动态情报功能(企业版能力)。

操作步骤:

- 进入 自定义规则 → 添加规则

- 匹配条件:选择 IP动态情报,逻辑符选择 属于,勾选 云服务IP、代理IP、高危IP 等标签

- 处置动作:选择 拦截

- 保存规则

效果:从源头上封杀攻击者常用的IP来源,减少攻击面。

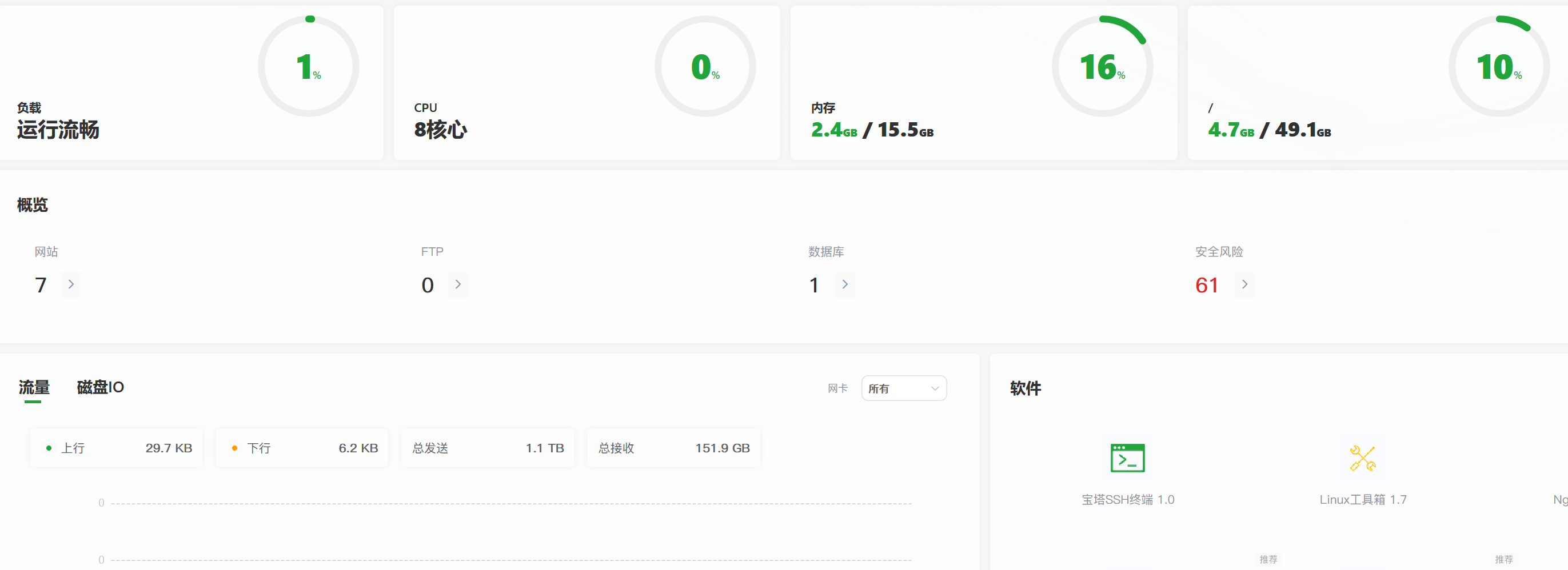

四、 拦截效果实测:立竿见影

配置好上述规则后,客户反馈:

- CPU占用率:从100%骤降至10%以下

- 带宽占用:回归正常水平,不再被占满

- 网站响应:瞬间恢复流畅,不再出现502

- 攻击日志:百度云防护控制台显示,每天拦截数万次恶意请求

从拦截日志可以看到,攻击者的UA、JA4指纹被精准命中,所有恶意流量全部被挡在门外,正常用户访问丝般顺滑。

五、 结语:别让假爬虫毁了你的网站

YisouSpider这类“假爬虫”攻击,本质上是披着合法外衣的CC攻击。它利用搜索引擎蜘蛛的“合法身份”迷惑管理员,再用海量IP和分散请求耗尽服务器资源。对付它,不能靠简单的IP封禁,而要用上专业的WAF产品。

百度云防护的自定义规则、JA4指纹识别、IP情报库,恰好是这类攻击的克星。无论是直接封杀UA,还是用JA4指纹锁定工具,都能做到精准拦截,误杀率极低。

如果你也遇到了类似的“假爬虫”攻击,或者想为网站筑起更坚固的防线,欢迎联系主机吧。我们提供免费安全评估和配置指导,帮你用最简单的方法,挡住最狡猾的攻击。

主机吧 | 百度云防护官方合作伙伴

提供WAF接入、高防CDN、高防IP、高防服务器、SSL证书一站式服务

让假爬虫无处遁形,让服务器稳如泰山。