事件概述:针对关键开源基础设施的“节日攻击”

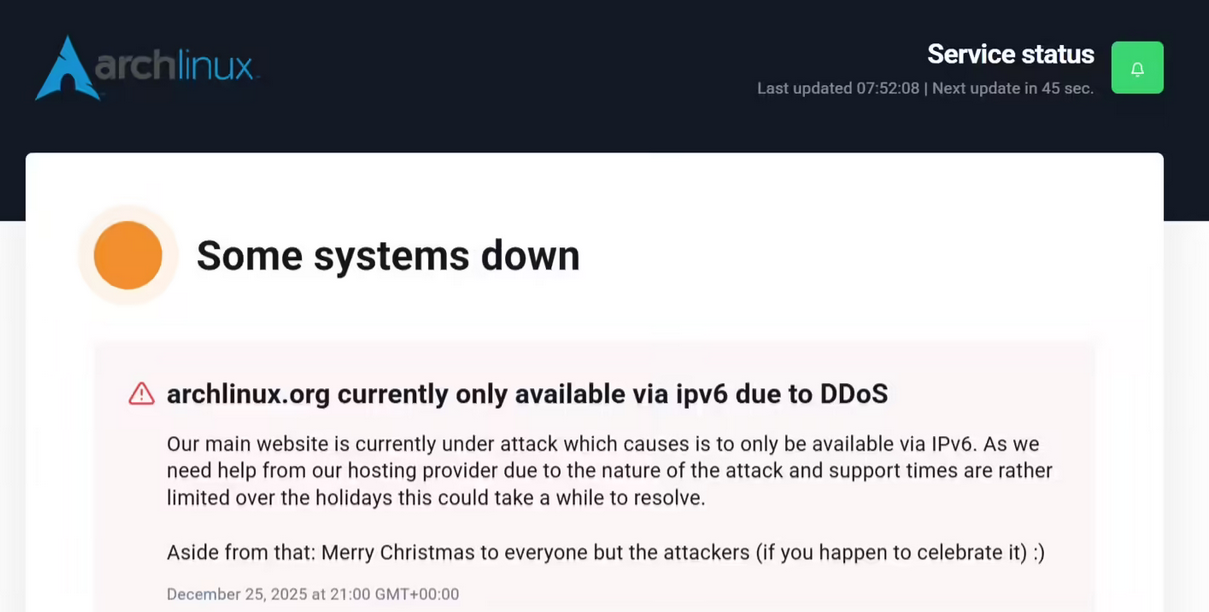

2025年12月25日,西方传统圣诞假期期间,知名Linux发行版Arch Linux的官方网站遭遇大规模分布式拒绝服务攻击。此次攻击导致其官网在常规IPv4网络上完全不可用,项目团队被迫启用了一项非常规的应急措施:仅允许通过IPv6协议栈访问官网。目前,网站状态极不稳定,时而可访问,时而完全下线。

这已是Arch Linux在数月内第二次遭受重大DDoS攻击,上一次攻击使其关键的Arch User Repository(AUR) 社区软件仓库瘫痪。此次攻击时间点选择在技术支持资源普遍紧张的圣诞假期,进一步凸显了攻击的恶意性与针对性。

技术应对剖析:为何选择“仅IPv6”作为临时防线?

面对持续的DDoS洪流,Arch Linux团队与托管服务提供商采取的“禁用IPv4,仅保留IPv6”策略,是一项典型的攻击流量隔离与成本转移战术。

- 攻击流量隔离:绝大多数自动化DDoS攻击工具和僵尸网络仍主要依赖于IPv4地址空间进行发包。通过在其网络边界(如上游路由器、负载均衡器或Web服务器层面)直接丢弃所有IPv4流量,可以瞬间切断绝大部分攻击数据包的路径,无论其规模多大。这相当于在洪水面前,主动关闭了最大、最拥挤的那条河道(IPv4),只保留一条较小的备用通道(IPv6)。

- 服务降级以维持核心可用性:此策略的本质是一种“服务降级”。它牺牲了大多数用户的访问便利性(因全球IPv6普及率仍非100%),但确保了网站基础设施本身不因资源耗尽而彻底崩溃,并保留了项目团队与部分用户(拥有IPv6连接)进行状态同步和获取关键信息的通道。这是一种在“完全下线”和“承受攻击”之间的折中选择。

- 成本与复杂度考量:启用全面的云端DDoS清洗服务通常涉及配置变更、流量重定向和潜在的费用。在假期期间快速协调和部署可能存在障碍。相比之下,在现有设备上通过防火墙策略禁用IPv4访问,是一项几乎立即可执行、零额外成本的紧急制动措施。

攻击动机与影响:为何开源项目成为“软目标”?

开源项目,尤其是像Arch Linux这样高度依赖单一官方网站和仓库的社区驱动项目,在DDoS攻击面前尤为脆弱:

- 动机推测:

- 勒索:可能是攻击者试图勒索项目方或其托管提供商。

- 扰乱:纯粹为了制造混乱,攻击知名目标以彰显“实力”。

- 竞争或仇恨:针对特定社区或理念的恶意破坏。

- 测试或掩盖:利用假期响应慢的特点进行攻击技术测试,或为其他黑客活动作掩护。

- 深远影响:

- 用户信任受挫:新用户无法获取安装介质,现有用户无法查阅Wiki文档,直接损害了项目的可用性与声誉。

- 贡献者协作中断:网站是代码托管、问题追踪和社区讨论的核心平台,其瘫痪将直接冻结项目开发进程。

- 暴露供应链弱点:攻击揭示了现代开源生态中,许多关键基础设施仍然依赖于单一入口点和有限的项目维护资源,缺乏企业级的冗余与抗DDoS能力。

【主机帮】应急指南:Arch用户如何应对及长期防护思考

短期应对:如何访问受限资源?

对于急需访问Arch官网或Wiki的用户,可尝试以下方法:

- 启用IPv6:检查你的网络环境(家庭路由器、运营商)是否支持并已启用IPv6。这是最直接的访问方式。

- 使用IPv6代理或隧道服务:通过Cloudflare WARP、Hurricane Electric IPv6 Tunnel Broker等免费服务,为你的设备建立IPv6隧道。

- 利用镜像站与存档:尝试访问全球各地的Arch Linux镜像站,它们可能托管了关键的ISO安装文件和软件包。同时,Internet Archive(archive.org) 可能缓存了Wiki页面。

- 关注替代沟通渠道:密切关注Arch Linux的邮件列表、官方论坛或社交媒体账号(如Mastodon、Twitter),以获取最新状态更新。

长期防护启示:开源项目如何加固其数字堡垒?

此次事件为所有关键开源项目敲响了警钟:

- 拥抱多云与分布式托管:将官网、代码仓库、文档等静态资产部署在具备全球Anycast网络和内置DDoS缓解能力的CDN(如Cloudflare Pages, GitHub Pages)之后。动态服务可考虑跨云提供商进行负载均衡。

- 制定并演练安全应急预案:明确在遭受DDoS、供应链攻击等事件时的响应流程、沟通渠道和决策权限,避免在危机中慌乱。

- 设立安全维护基金:社区应考虑公开筹集或寻求赞助,设立专项安全基金,用于购买专业的DDoS缓解服务、安全审计和应急响应支持。

- 推动IPv6作为默认和优先协议:从基础设施层面将IPv6提升为首要支持协议,并鼓励用户和镜像站启用IPv6。这不仅能分散风险,也是面向未来的技术布局。

结论:一场对“开源精神”基础承载力的压力测试

Arch Linux官网在圣诞假期遭袭,不仅仅是一次技术事件,更是对整个开源协作模式在恶劣网络环境中生存能力的一次压力测试。它无情地揭示:由志愿者爱心维护的、被视为互联网公共品的核心知识库与工具链,其可用性正暴露在日益商品化、低门槛的攻击威胁之下。

防御此类攻击,已远超出单个项目志愿者的能力范围。这需要更广泛的行业协作、更成熟的基础设施即服务(IaaS)支持,以及社区对安全投入的观念转变。只有当开源项目的“数字家园”像其代码一样,具备韧性、冗余与强大的社区支持时,开源精神才能真正在充满挑战的网络空间中屹立不倒。

(主机帮将持续关注事件进展,并分享更多关于关键数字基础设施防护的实战策略。)