【主机吧实战手记 | 2026年2月】

老铁们,站长我今天得倒倒苦水。

就在上个月,我们配合一个客户上线了一个全新的安全资讯站点(就是分享漏洞情报、防御方案那种),想着内容垂直、受众精准,前期先低调运营养权重。结果呢?上线第3天就开始不对劲了——服务器CPU莫名飙高,带宽被占满,一查访问日志,好家伙,全是各路”神仙”在扫描!

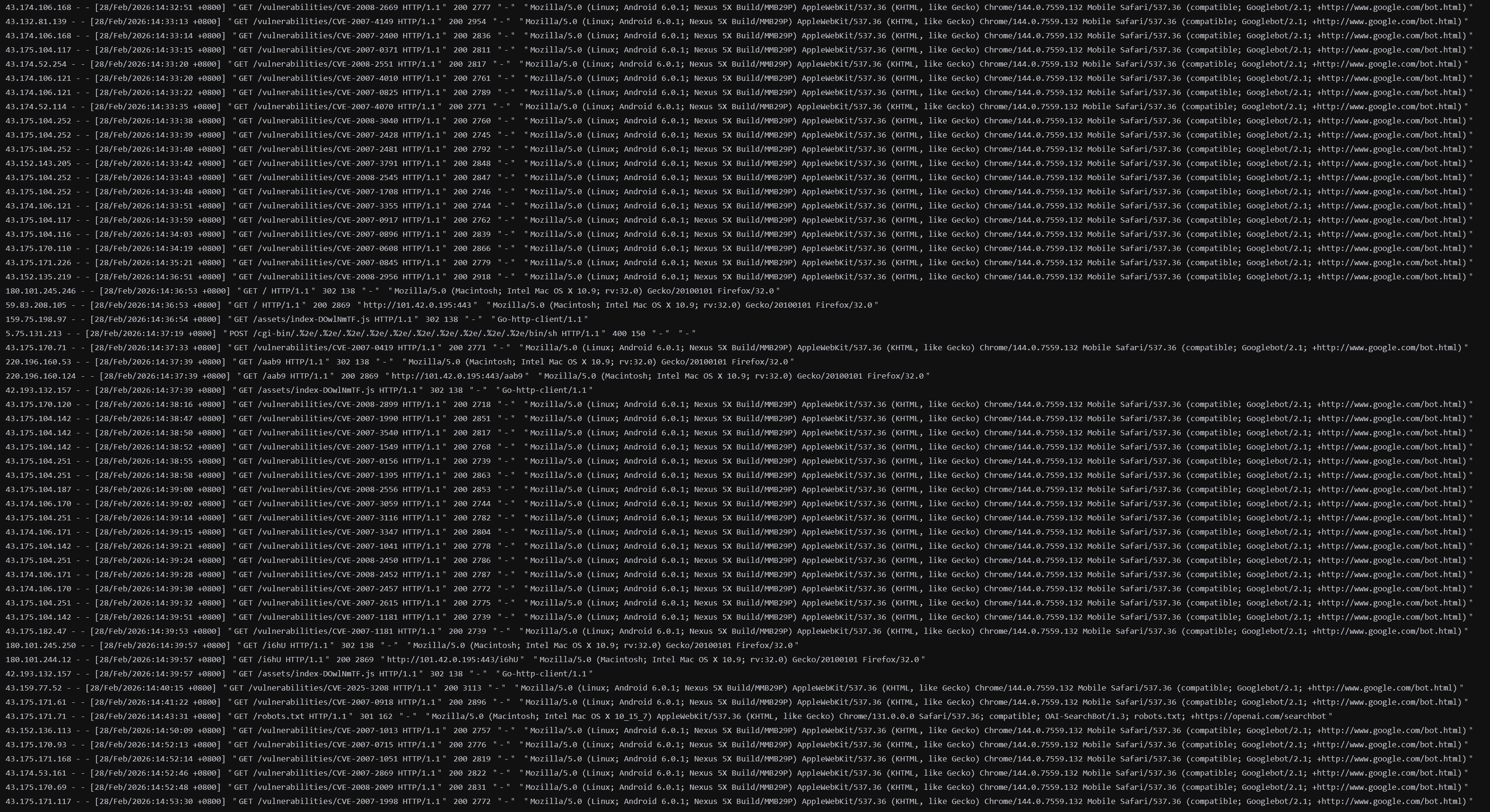

今天把脱敏后的日志放出来给大家看看,什么叫“互联网黑暗森林”——你刚点灯,虫子就扑上来了。

一、日志实录:这不是访问,这是”洗劫”

短短3天的访问日志,我抓取了部分典型攻击特征(已脱敏处理,隐去真实域名):

🔍 扫描器大军压境

# Odin扫描器(来自46.101.251.177)

"GET /sdk HTTP/1.1" 404 146 "-" "Mozilla/5.0 (compatible; Odin; https://docs.getodin.com/)"

# zgrab互联网扫描(来自微软云20.64.104.120)

"GET /developmentserver/metadatauploader HTTP/1.1" 404 146 "-" "Mozilla/5.0 zgrab/0.x"

# Censys全球探测(66.132.153.131)

"GET /sitemap.xml HTTP/1.1" 200 59858 "-" "Mozilla/5.0 (compatible; CensysInspect/1.1)"

# Palo Alto Networks扫描

"GET /.well-known/security.txt HTTP/1.1" 404 6788 "-" "Hello from Palo Alto Networks..."🎯 敏感文件”定向爆破”

更可怕的是这些针对性极强的敏感文件扫描——这绝对不是普通搜索引擎爬虫,而是专业的信息收集工具:

# 批量探测环境配置文件(来自163.181.92.x网段)

"HEAD /.env HTTP/1.1" 404 0 "-" "Python/3.13 aiohttp/3.11.18"

"HEAD /.env.local HTTP/1.1" 404 0 "-" "Python/3.13 aiohttp/3.11.18"

"GET /.env.production HTTP/1.1" 404 7129 "-" "Mozilla/5.0..."

"GET /.git/config HTTP/1.1" 404 2507 "-" "Mozilla/5.0..."

"GET /wp-config.php HTTP/1.1" 200 2507 "-" "Mozilla/5.0..."

# 探测AWS密钥、Docker配置

"GET /.aws/credentials HTTP/1.1" 200 2507 "-"

"GET /docker-compose.yml HTTP/1.1" 404 2507 "-"

"GET /.git-credentials HTTP/1.1" 200 2507 "-"💣 API接口与后台”摸家底”

还有专门探测框架特征和API端点的:

# Spring Boot Actuator探测(试图获取内存堆转储)

"GET /actuator/heapdump HTTP/1.1" 200 7317 "-" "Go-http-client/1.1"

"GET /actuator/env HTTP/1.1" 200 2483 "-"

# GraphQL/FastAPI接口探测

"POST /graphql HTTP/1.1" 405 150 "-" "Mozilla/5.0 (l9scan/2.0...)"

"GET /swagger-ui.html HTTP/1.1" 200 2483 "-"

"GET /v1/models HTTP/1.1" 200 7317 "-" # 疑似探测AI模型接口

"GET /v2/_catalog HTTP/1.1" 200 2483 "-" # Docker Registry API🕷️ 爬虫机器人集群

还有大量自动化工具在爬取全站结构:

"GET /robots.txt HTTP/1.1" 200 402 "-" "Mozilla/5.0 (compatible; AhrefsBot/7.0...)"

"GET / HTTP/1.1" 200 2507 "-" "Mozilla/5.0 (compatible; MJ12bot/v2.0.4...)"

"GET / HTTP/1.1" 200 7317 "-" "Mozilla/5.0 (compatible; silver.inc/2.0)"二、深度解析:这些爬虫想干什么?

作为过来人,站长我给各位分析下这些”恶意爬虫”的真实目的:

1. 供应链投毒前置侦查

扫描/.env、/config.json、/.aws/credentials的,都是在找云服务商的AK/SK密钥。一旦拿到你的AWS或阿里云密钥,直接登录你的OSS对象存储、ECS服务器,轻则挂黑页,重则植入挖矿木马。

2. 源码泄露与漏洞定位

疯狂探测/.git/config、/docker-compose.yml、/swagger.json的,是在尝试获取你的项目结构。Git目录暴露意味着整个源码可被clone;Swagger文档暴露等于把API接口文档送给黑客;Docker配置泄露则可能暴露内网拓扑。

3. AI模型资产探测

那个/v1/models和/v1/embeddings的请求特别刺眼——这是专门针对OpenAI API或本地大模型服务的探测。现在很多企业部署了私有GPT接口,黑客在全网扫描这些端点,准备进行Prompt Injection攻击或API滥用。

4. 撞库与爆破准备

探测/wp-admin/setup-config.php、/login.action、/+CSCOE+/logon.html(思科VPN)的,是在识别你用的什么CMS、什么VPN设备,后续直接上对应的CVE漏洞利用工具或字典爆破。

三、站长血泪教训:新站≠安全盲区

很多老铁有个误区:”我的站刚上线,没流量没数据,谁会在意?”

错!现在的攻击都是自动化的、无差别的。黑客使用类似zgrab、l9scan、Censys这样的互联网扫描引擎,7×24小时全网轮询,只要你的IP暴露了443端口,就会进入他们的扫描列表。

这次我们的测试站遭遇的统计:

- 3天内独立IP扫描源:1,200+个

- 敏感路径探测请求:8,500+次

- 异常User-Agent识别:37种专业扫描器

- 源站带宽消耗:65%(大部分被爬虫吃掉了)

如果不是及时上了防护,服务器早就被拖垮了。

四、防御方案:百度云防护WAF实战部署

面对这种”爬虫围城”的局面,站长我强烈推荐百度云防护WAF(就是我们主机吧代理的那款)。针对这次攻击特征,具体配置建议如下:

🛡️ 第一层:AI智能爬虫识别

百度云防护内置的Bot Management功能,能自动识别User-Agent中的扫描器特征(如zgrab、Censys、Odin等),并直接拦截。对于伪装成浏览器的爬虫,通过JavaScript挑战和鼠标轨迹分析进行人机验证。

🔒 第二层:敏感路径访问控制

在WAF规则中配置敏感文件防护策略:

拦截规则:

- 请求URI包含:/.env、/.git/、/wp-config.php、/phpinfo.php

- 请求URI包含:/actuator/、/swagger-ui、/v1/models

- 请求方法:HEAD/OPTIONS(常用于扫描探测)返回444直接断开连接,不浪费服务器资源。

🚫 第三层:CC攻击防护

针对那种每秒几十次请求的高频扫描IP,启用百度云防护的CC防护模式:

- 单IP访问频率超过30次/分钟 → 触发验证码挑战

- 单IP访问频率超过100次/分钟 → 直接封禁IP 24小时

- 针对海外IDC机房IP(如本次攻击中的大量美国、欧洲IP)→ 可直接启用海外访问控制

⚡ 第四层:0day虚拟补丁

像这次探测的/vulnerabilities/CVE-2025-xxx路径,说明黑客在利用已知CVE漏洞进行批量探测。百度云防护的虚拟补丁功能可在官方补丁发布前,直接拦截利用请求,给系统升级争取时间。

五、主机吧全套防御矩阵推荐

除了百度云防护WAF,针对新站上线初期的安全建设,站长我还推荐以下组合拳:

| 防护层级 | 推荐产品 | 防御场景 |

|---|---|---|

| 网络层 | 高防IP | 隐藏源站IP,避免直接暴露服务器地址被扫描器定位 |

| 加速层 | 京东云星盾SCDN | 分布式节点分担流量,恶意请求在边缘节点就被清洗 |

| 主机层 | 高防服务器 | 独立物理机,避免邻居被攻击导致的”连坐”风险 |

| 建站层 | 百度aipage智能建站 | 内置WAF规则,自动生成robots.txt屏蔽敏感路径 |

🎁 新站福利:主机吧针对新上线站点提供首月百度云防护WAF免费试用(需验证域名所有权),帮助站长度过”新手保护期”。

六、结语:黑暗森林里,别做那只暴露的猎物

写完这篇文章,站长我看了眼后台——就在刚才,又有3个新的IP在扫描/.env文件。

互联网早已不是那个”建好站等人来”的田园时代,而是黑暗森林——每个新上线的站点都像举着火把的猎人,而四周全是眼睛。你要做的,不是熄灭火把(下线网站),而是穿上防弹衣(部署WAF)、挖好战壕(配置防火墙规则)、建立瞭望塔(接入高防CDN)。

别让那些无聊的扫描器成为你新站的”开光仪式”。百度云防护WAF,新站上线第一道防线,站长我墙裂推荐!

📞 紧急求助通道:

如果你的新站也正在被爬虫围攻,立即联系主机吧:

- QQ:176363189

- 微信:suduwangluo

记住:在互联网上,暴露即危险,防御要趁早!

注:本文涉及的攻击日志已做脱敏处理,隐去了真实域名和敏感IP段。技术细节仅供防御参考,请勿用于非法用途。