攻击者把

<script>改成%3Cscript%3E,你以为就能绕过?XSS攻击中最常见的手法就是编码转义,利用HTML实体、Unicode、URL编码混淆恶意脚本,让传统的字符串匹配直接失效。现在,百度云防护内置规则Cross_site.Escape_Sequence.A(规则ID 4196),专门针对这类编码绕过攻击,从请求层精准识别并拦截,让XSS无处遁形。

一、 XSS编码转义攻击:披着“合法”外衣的恶意脚本

XSS(跨站脚本)攻击的核心,就是让浏览器执行攻击者注入的恶意代码。为了防止XSS,开发者通常会过滤<script>、onclick等关键词。但攻击者不会坐以待毙——他们利用浏览器的解析特性,对代码进行各种编码:

- HTML实体编码:将

<编码为<,>编码为>,"编码为" - URL编码:将

<编码为%3C,>编码为%3E - Unicode编码:将

<编码为\u003c,>编码为\u003e - 十六进制编码:将

<编码为\x3c - 混合编码:甚至将同一段代码用多种编码嵌套,层层嵌套,让过滤器彻底迷路

例如,一个简单的XSS载荷:

<script>alert('XSS')</script>经过URL编码后变成:

%3Cscript%3Ealert('XSS')%3C/script%3E如果网站没有对输入进行解码后再过滤,那么这段URL编码的字符串就可能被原样输出到页面,浏览器解析时自动解码,脚本被执行。

更高级的攻击者还会利用双重编码、多重嵌套,让简单的正则表达式根本无法匹配。

二、 传统防护的痛点:只防“字面”,不防“变形”

很多网站依赖简单的黑名单过滤,比如禁止出现<script。但攻击者只需稍微编码一下,就能轻松绕过:

%3Cscript→ 绕过<script检测<script→ 绕过<script检测\u003cscript→ 同样绕过

更棘手的是,有些过滤系统可能会对用户输入做一次解码,但攻击者可以构造二次编码,让解码后的字符串仍然是编码状态,从而绕过单次解码的检测。

这些手法使得XSS成为OWASP Top 10中常年上榜的漏洞类型。

三、 百度云防护的杀手锏:Cross_site.Escape_Sequence.A

百度云防护的内置规则库中,有一条专门针对编码转义XSS的规则:

| 规则名称 | 规则ID | 风险等级 | 防护类型 | 规则描述 |

|---|---|---|---|---|

| Cross_site.Escape_Sequence.A | 4196 | 中风险 | 跨站 | 检测XSS攻击中使用的编码转义序列的Web攻击 |

这条规则的工作原理是:

- 多层解码:对请求中的参数、Header、Body等位置进行多轮解码(HTML实体、URL、Unicode、十六进制等),还原出原始字符。

- 语义分析:在解码后的内容中,识别是否存在XSS攻击特征(如

<script、onerror=、javascript:等),而不是简单匹配原始字符串。 - 智能上下文感知:结合请求的上下文(如输出位置是HTML属性还是JavaScript代码),判断是否有害,降低误报。

核心优势:

- 防绕过:无论攻击者用了多少层编码,只要最终能解析成恶意脚本,就能被检测到。

- 低误报:只对真正构成XSS威胁的请求拦截,正常业务中出现的编码字符(如URL参数里的

%20)不会误拦。 - 开箱即用:规则默认开启,无需站长手动配置复杂解码逻辑。

四、 如何开启和使用

- 登录百度云防护控制台 → 防护配置 → Web防护 → 内置规则。

- 搜索规则ID 4196,确认状态为“开启”,动作建议设为“拦截”(或先“观察”测试无误后改为“拦截”)。

- 将规则应用到需要防护的站点(通常所有域名都应开启)。

配置完成后,攻击者任何形式的编码XSS载荷,在到达你的服务器之前就会被阻断。

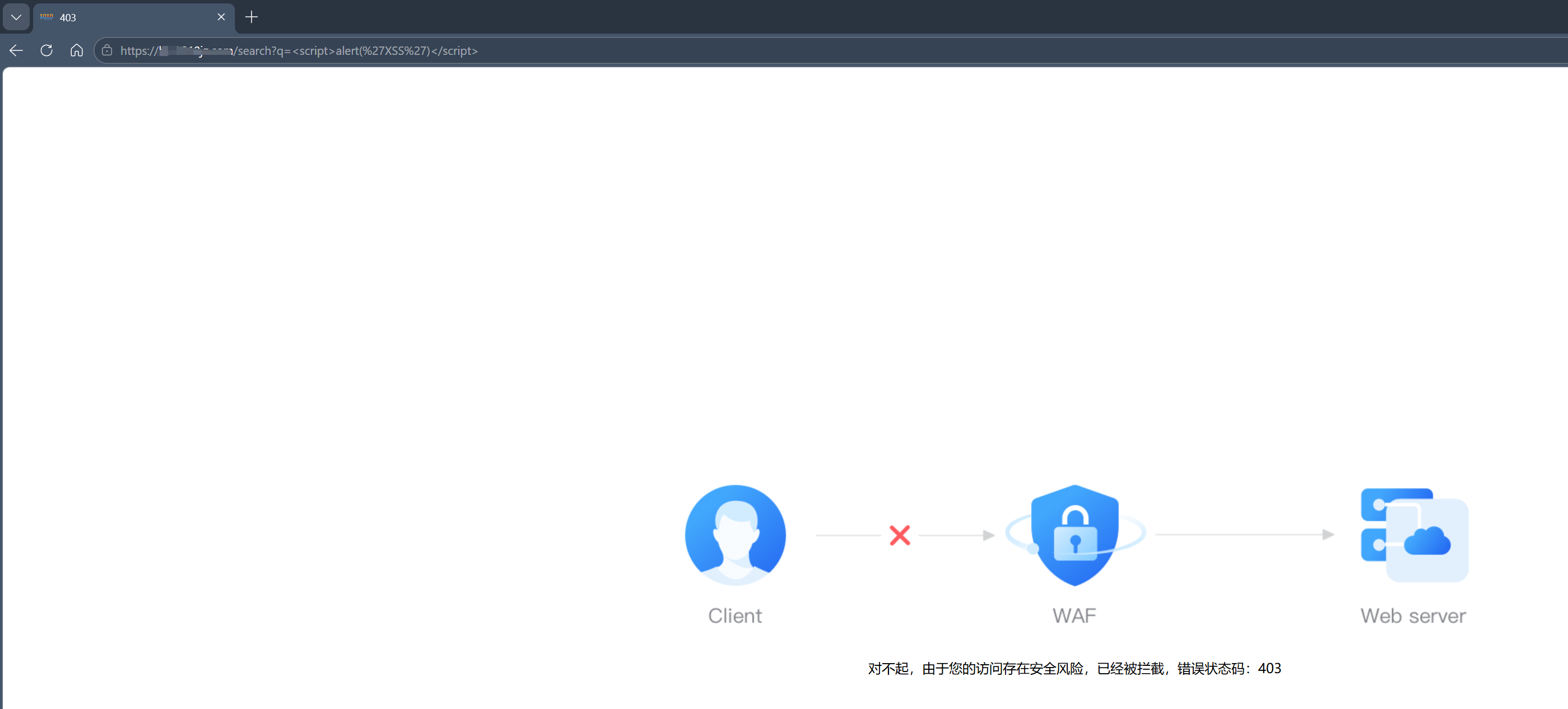

五、 实战案例:拦截效果验证

假设攻击者构造以下请求:

https://example.com/search?q=%3Cscript%3Ealert('XSS')%3C/script%3E- 如果没有WAF,这个参数可能会被原样输出到页面,导致XSS。

- 有了百度云防护规则4196,WAF会先对

q参数进行URL解码,得到<script>alert('XSS')</script>,然后检测到恶意脚本特征,直接拦截,返回403。

从控制台日志中可以看到:

攻击时间:2026-03-24 10:00:00

攻击IP:1.2.3.4

命中规则:Cross_site.Escape_Sequence.A

处置动作:拦截

六、 给站长的安全建议

除了依赖WAF,以下几点可以帮助你进一步降低XSS风险:

- 输出转义:在开发时,对所有用户输入进行严格转义,尤其是输出到HTML上下文时。

- 启用CSP(内容安全策略):设置HTTP响应头

Content-Security-Policy,限制只有可信来源的脚本才能执行,即使XSS发生,也能大幅降低危害。 - 定期扫描:使用自动化工具检测网站是否存在XSS漏洞,及时修复。

- 升级前端框架:使用最新版本的jQuery、Vue等框架,避免已知漏洞。

- 接入WAF:对于无法立即修复的旧系统,WAF的虚拟补丁是救命稻草。百度云防护的规则库持续更新,能有效拦截新出现的XSS绕过手法。

七、 结语

XSS攻击花样百出,编码转义只是其中之一。百度云防护的Cross_site.Escape_Sequence.A规则,正是针对这类“变形攻击”的一把利剑。它用智能解码和语义分析,让攻击者的编码伪装无所遁形。

如果你还在为XSS防御头疼,或者想为网站加上一道坚实的防线,欢迎联系主机吧。我们提供免费安全评估和配置指导,帮你快速启用百度云防护,让XSS攻击再也进不了你的网站。

主机吧 | 百度云防护官方合作伙伴

提供WAF接入、高防CDN、高防IP、高防服务器、SSL证书一站式服务

让每一次编码都回归本意,让每一个XSS都止步于WAF。